Cyberdreigingen vormen een steeds groter probleem in onze digitale samenleving. Met de voortdurende groei van het internet en de toenemende digitalisering van bedrijfsprocessen, staan organisaties meer dan ooit bloot aan risico’s zoals datalekken, ransomware-aanvallen en phishing. Deze bedreigingen zijn niet langer alleen een zorg voor grote bedrijven; ook kleine en middelgrote ondernemingen worden vaak het doelwit van cybercriminelen. Dit komt doordat hackers steeds geavanceerdere technieken gebruiken en vaker zwakke plekken in de beveiliging van organisaties vinden.

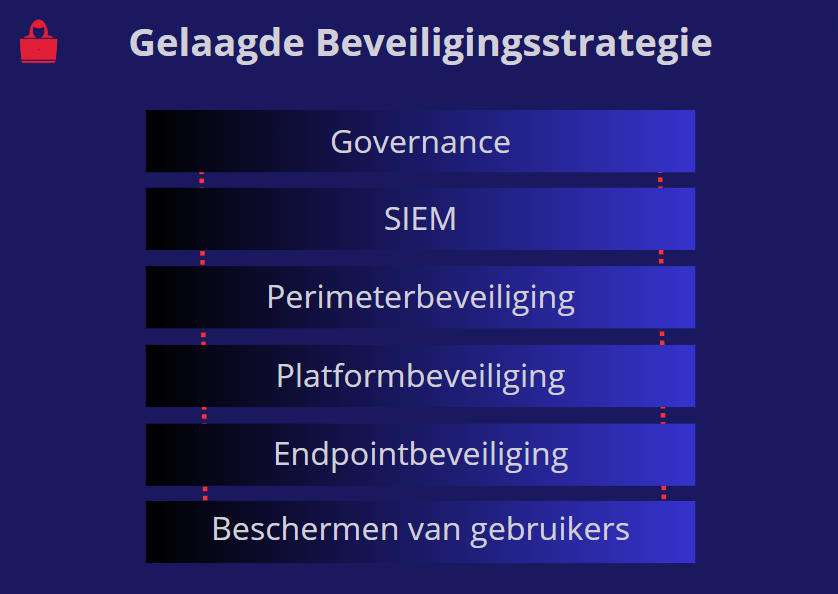

Een effectieve manier om deze dreigingen tegen te gaan, is door gebruik te maken van een gelaagde beveiligingsstrategie. Deze strategie houdt in dat verschillende beveiligingsmaatregelen op elkaar worden gestapeld om zo een sterke verdediging te vormen tegen mogelijke aanvallen. Het idee is dat als een laag van beveiliging wordt doorbroken, de andere lagen nog steeds bescherming bieden. Denk hierbij aan een combinatie van firewalls, antivirussoftware, encryptie, en toegangscontrole, maar ook aan maatregelen zoals bewustwordingstrainingen voor medewerkers en het implementeren van sterke wachtwoordbeleid.

Het belang van een dergelijke aanpak voor bedrijven kan niet genoeg benadrukt worden. Cybersecurity is essentieel om gevoelige bedrijfsinformatie, klantgegevens en intellectueel eigendom te beschermen. Het negeren van cybersecurity kan leiden tot ernstige gevolgen, zoals aanzienlijke financiële verliezen, reputatieschade en juridische complicaties. Bedrijven lopen het risico om slachtoffer te worden van datalekken, waarbij vertrouwelijke informatie wordt gestolen of openbaar gemaakt. Daarnaast kunnen ransomware-aanvallen ervoor zorgen dat systemen ontoegankelijk worden gemaakt totdat er een losgeld wordt betaald, wat niet alleen kostbaar is maar ook de continuïteit van de bedrijfsvoering ernstig kan verstoren.

Bovendien is er de uitdaging van naleving van wet- en regelgeving. Veel landen hebben strenge wetten op het gebied van gegevensbescherming en privacy, zoals de GDPR in de Europese Unie. Het niet naleven van deze wetten kan resulteren in hoge boetes en juridische gevolgen, wat de financiële en operationele stabiliteit van een bedrijf kan bedreigen.

1. Governance & Risicobeheer

Een effectief informatiebeveiligingsbeleid begint met goed governance en risicobeheer. Deze twee elementen vormen de ruggengraat van een robuust beveiligingsraamwerk, essentieel voor het beschermen van bedrijfsinformatie tegen een breed scala aan bedreigingen. Een cruciaal onderdeel hiervan is de naleving van internationale standaarden zoals ISO 27002.

ISO 27002 Conformiteit

ISO 27002 is een internationale standaard die richtlijnen biedt voor informatiebeveiligingsbeheer. De naleving van deze standaard is van groot belang omdat het organisaties helpt om hun informatiebeveiligingssystemen te structureren en te verbeteren. Het biedt een gedetailleerde reeks controles die organisaties kunnen gebruiken om hun beveiligingsrisico’s te beheersen en gevoelige informatie te beschermen. Door ISO 27002 na te leven, kunnen bedrijven aantonen dat ze voldoen aan erkende best practices op het gebied van informatiebeveiliging, wat niet alleen helpt bij het beschermen van gegevens maar ook vertrouwen wekt bij klanten en partners.

Center for Internet Security (CIS) Controls

Naast ISO 27002 is het implementeren van de CIS Controls een andere kritische stap in het opzetten van een solide beveiligingsbasis. De CIS Controls zijn een set van 20 actiegerichte beveiligingsmaatregelen die ontworpen zijn om de meest voorkomende en gevaarlijke cyberaanvallen te voorkomen. Door deze basisbeveiligingsmaatregelen te implementeren, kunnen organisaties hun beveiligingspositie versterken en de kans op succesvolle aanvallen aanzienlijk verkleinen. Deze maatregelen omvatten onder andere het beheer van hardware- en software-assets, de beveiliging van netwerkomgevingen, en het beschermen tegen malware.

Jaarlijkse Penetratietests

Penetratietests, vaak afgekort als pentests, zijn een belangrijk instrument om de beveiliging van een organisatie te evalueren. Tijdens een pentest proberen beveiligingsprofessionals kwetsbaarheden in de systemen van een organisatie te vinden door dezelfde technieken te gebruiken als hackers. Het uitvoeren van jaarlijkse pentests is cruciaal omdat het helpt bij het identificeren en oplossen van potentiële beveiligingslekken voordat ze kunnen worden uitgebuit door kwaadwillenden. Deze tests zijn niet alleen nuttig voor het vinden van technische kwetsbaarheden, maar ook voor het beoordelen van operationele processen en het bewustzijn van medewerkers.

GDPR/CCPA Conformiteit

In het kader van toenemende regulering omtrent gegevensbescherming is het voldoen aan de GDPR (General Data Protection Regulation) in Europa en de CCPA (California Consumer Privacy Act) in de Verenigde Staten van essentieel belang. Deze wetten leggen strenge eisen op aan hoe bedrijven persoonsgegevens moeten beheren en beschermen. Het niet naleven van deze regelgeving kan leiden tot zware boetes en reputatieschade. Daarnaast dwingen deze wetten bedrijven om transparant te zijn over hoe ze gegevens verzamelen, opslaan en gebruiken, en om adequate beveiligingsmaatregelen te implementeren om de privacy van individuen te waarborgen.

Enterprise Risicoregister

Een enterprise risicoregister is een tool die bedrijven helpt om hun risico’s op een gestructureerde manier te documenteren en te beheren. Dit register omvat een lijst van potentiële risico’s, samen met een beoordeling van de kans en impact van elk risico, en de maatregelen die zijn genomen om deze risico’s te mitigeren. Het gebruik van een risicoregister is essentieel voor effectief risicobeheer omdat het organisaties een duidelijk overzicht geeft van hun risicoprofiel en helpt bij het prioriteren van middelen en inspanningen om deze risico’s te beheersen.

Incidentrespons en IT Governance

Ten slotte is een goed incidentresponsplan een essentieel onderdeel van IT-governance. Dit plan moet duidelijk omschrijven hoe een organisatie reageert op beveiligingsincidenten, inclusief de stappen die moeten worden genomen om de impact te minimaliseren en het herstel te bespoedigen. Goede IT-governance omvat ook het regelmatig evalueren en bijwerken van beleidsmaatregelen en procedures om ervoor te zorgen dat ze effectief blijven in het licht van nieuwe dreigingen. Een proactieve aanpak in IT-governance en incidentrespons helpt organisaties om snel te reageren op incidenten en om hun veerkracht tegen cyberdreigingen te verbeteren.

2. SIEM (Security Information Event Management)

In de steeds complexere wereld van cybersecurity is het essentieel dat organisaties proactief omgaan met beveiligingsbedreigingen. Een van de meest effectieve hulpmiddelen hiervoor is SIEM, oftewel Security Information and Event Management.

SIEM combineert zowel informatiebeheer als gebeurtenisbeheer om organisaties te helpen bedreigingen te detecteren, te analyseren en erop te reageren. Het biedt een centraal overzicht van de beveiligingsstatus van een organisatie door gegevens uit verschillende bronnen te verzamelen en te correleren.

Logs en Endpoint Data

Een van de belangrijkste functies van een SIEM-systeem is de verzameling en analyse van ruwe logs en endpoint data. Dit omvat het vastleggen van activiteiten en gebeurtenissen van verschillende netwerkapparaten, servers, toepassingen en andere endpoints binnen een organisatie. Het belang van uitgebreide logverzameling kan niet worden onderschat.

Logs bieden een gedetailleerd verslag van gebeurtenissen, inclusief inlogpogingen, systeemwijzigingen en gegevensoverdrachten, die essentieel zijn voor het detecteren van afwijkend gedrag en potentieel schadelijke activiteiten.

Door een uitgebreid logbeheer te implementeren, kunnen organisaties snel verdachte activiteiten identificeren en hierop reageren, wat helpt bij het voorkomen van mogelijke beveiligingsincidenten.

Netwerkverkeersanalyses

Een andere belangrijke functie van SIEM is netwerkverkeersanalyse. Dit houdt in dat het netwerkverkeer in realtime wordt gemonitord om ongebruikelijke patronen of verdachte activiteiten op te sporen. Analyse-tools kunnen bijvoorbeeld afwijkende netwerkverbindingspogingen, ongebruikelijke gegevensoverdrachten of plotselinge pieken in netwerkverkeer identificeren.

Deze tools gebruiken geavanceerde algoritmen om te zoeken naar patronen die kunnen wijzen op beveiligingsbedreigingen zoals malware, DDoS-aanvallen of gegevensdiefstal. Het vermogen van SIEM om dergelijke anomaliën in een vroeg stadium te detecteren, stelt organisaties in staat om snel in te grijpen en potentiële schade te beperken.

Gedragsanalyse

Naast het monitoren van netwerkverkeer richt SIEM zich ook op gebruikersgedragsanalyse. Dit houdt in dat het normale gedrag van gebruikers binnen een organisatie wordt geanalyseerd en vastgelegd, waardoor afwijkingen snel kunnen worden geïdentificeerd.

Door gebruikersactiviteiten te volgen, zoals inlogtijden, toegangspatronen en bestandstoegang, kunnen organisaties verdachte gedragingen herkennen die kunnen duiden op een beveiligingsprobleem, zoals een gecompromitteerd account of een insider threat. Dit helpt niet alleen bij het detecteren van bedreigingen, maar biedt ook waardevolle inzichten voor het versterken van beveiligingsmaatregelen.

Opsporing van verdachte activiteiten

Een van de krachtigste aspecten van SIEM is de mogelijkheid om proactief verdachte activiteiten op te sporen en hier meldingen van te geven. SIEM-systemen kunnen alarmsignalen en waarschuwingen genereren wanneer een bepaalde drempel wordt overschreden of wanneer er specifieke patronen worden gedetecteerd die wijzen op een mogelijke aanval. Dit kan variëren van het detecteren van brute force aanvallen tot het identificeren van ongeautoriseerde toegangspogingen of verdachte netwerkverkeer. Door real-time waarschuwingen te bieden, stelt SIEM beveiligingsteams in staat om snel te reageren en potentiële dreigingen effectief te neutraliseren.

Door gebruik te maken van uitgebreide logverzameling, netwerkverkeersanalyses, gebruikersgedragsanalyse en proactieve detectie van verdachte activiteiten, helpt SIEM niet alleen bij het beschermen van gevoelige gegevens, maar ook bij het waarborgen van de algehele veiligheid en naleving van wettelijke vereisten.

3. Perimeterbeveiliging

Perimeterbeveiliging is een cruciaal onderdeel van een gelaagde beveiligingsstrategie. Het concept van perimeterbeveiliging draait om het beschermen van de rand of ‘perimeter’ van een netwerk tegen ongeautoriseerde toegang en aanvallen.

Deze beveiligingslaag is bedoeld om externe bedreigingen te identificeren en tegen te houden voordat ze het interne netwerk kunnen binnendringen. Hier volgen enkele essentiële elementen van perimeterbeveiliging, waaronder externe firewalls, inbraakpreventiesystemen, spamfiltering, dreigingsinformatie feeds, en de fysieke beveiliging van datacenters.

Externe Firewalls en Inbraakpreventiesysteem (IPS)

Externe firewalls vormen de eerste verdedigingslinie tegen cyberaanvallen. Ze filteren het inkomende en uitgaande netwerkverkeer op basis van vooraf ingestelde beveiligingsregels, waardoor schadelijk verkeer wordt geblokkeerd en legitiem verkeer wordt doorgelaten. Een firewall kan bijvoorbeeld voorkomen dat ongeautoriseerde gebruikers toegang krijgen tot een netwerk, of dat schadelijke software het netwerk binnenkomt.

Naast firewalls speelt het inbraakpreventiesysteem (IPS) een essentiële rol. Het IPS is ontworpen om verdachte activiteiten en pogingen tot inbraak in het netwerk te detecteren en te voorkomen. Dit systeem kan real-time bedreigingen identificeren, zoals pogingen om zwakke wachtwoorden te kraken of ongeautoriseerde toegangspogingen, en deze onmiddellijk blokkeren.

Door deze systemen te integreren, kunnen organisaties hun buitenste beveiligingslaag aanzienlijk versterken, waardoor de kans op succesvolle aanvallen drastisch wordt verminderd.

Spamfiltering en dreigingsinformatie

E-mail blijft een van de meest gebruikte middelen voor cyberaanvallen, waaronder phishing en het verspreiden van malware. Spamfiltering is daarom een essentieel onderdeel van perimeterbeveiliging. Een effectieve spamfilter kan ongewenste en potentieel gevaarlijke e-mails identificeren en blokkeren voordat ze de inbox van gebruikers bereiken. Dit beschermt niet alleen tegen de verspreiding van malware, maar voorkomt ook dat medewerkers per ongeluk op kwaadaardige links klikken of gevoelige informatie delen.

Naast spamfiltering is de inzet van dreigingsinformatie feeds van groot belang. Deze feeds leveren actuele informatie over nieuwe en opkomende bedreigingen, zoals nieuwe vormen van malware, kwetsbaarheden en andere beveiligingsrisico’s. Door gebruik te maken van deze informatie kunnen beveiligingssystemen, zoals firewalls en IPS, tijdig worden bijgewerkt met de nieuwste beveiligingsregels en -strategieën. Dit proactieve beheer van beveiligingsinformatie helpt organisaties om voorop te blijven lopen bij het identificeren en neutraliseren van potentiële dreigingen.

Fysieke beveiliging van datacenters

Hoewel veel aandacht uitgaat naar digitale beveiliging, is fysieke beveiliging van datacenters net zo belangrijk. Datacenters herbergen cruciale servers en netwerkapparatuur die essentieel zijn voor de bedrijfsvoering van organisaties. Zonder adequate fysieke beveiliging lopen deze faciliteiten het risico op inbraak, sabotage of zelfs terroristische aanvallen.

Fysieke beveiligingsmaatregelen omvatten vaak het implementeren van beveiligde toegangscontrole, zoals biometrische scanners, beveiligingspersoneel, en videobewaking. Ook structurele beveiligingsmaatregelen, zoals verstevigde muren en beveiligde toegangsdeuren, zijn van belang. Deze maatregelen zorgen ervoor dat alleen geautoriseerd personeel toegang heeft tot kritieke infrastructuur en dat eventuele inbraakpogingen snel worden opgemerkt en gestopt.

Veerkracht

Perimeterbeveiliging is een fundamenteel aspect van een uitgebreide cybersecuritystrategie. Door de implementatie van externe firewalls, inbraakpreventiesystemen, spamfiltering, dreigingsinformatie feeds en fysieke beveiliging van datacenters, kunnen organisaties hun digitale en fysieke grenzen beter beschermen tegen een breed scala aan bedreigingen. In een tijd waarin cyberdreigingen steeds geavanceerder en frequenter worden, is het essentieel voor bedrijven om hun perimeterbeveiliging voortdurend te evalueren en te verbeteren om een veilige en veerkrachtige IT-omgeving te waarborgen.

4. Platformbeveiliging als basis

Platformbeveiliging vormt de kern van elke robuuste cybersecuritystrategie. In een tijdperk waarin hacking en datalekken dagelijkse dreigingen zijn, is het essentieel om de juiste beveiligingslagen te implementeren om de integriteit, vertrouwelijkheid en beschikbaarheid van gegevens te waarborgen. Platformbeveiliging richt zich op het beschermen van servers, netwerken, en applicaties tegen ongeoorloofde toegang en bedreigingen.

Next Generation Firewalls en Antivirus voor servers

Een van de belangrijkste componenten van platformbeveiliging is het gebruik van Next Generation Firewalls (NGFW). Deze moderne firewalltechnologieën gaan verder dan traditionele firewalls door geavanceerde inspectie van netwerkverkeer mogelijk te maken.

NGFW’s kunnen applicatiespecifieke aanvallen detecteren en blokkeren, en bieden bescherming tegen geavanceerde bedreigingen zoals hackingpogingen, malware en exploit kits. Naast het filteren van verkeer, bieden ze ook functies zoals intrusion prevention, deep packet inspection en SSL-inspectie. Dit maakt ze een onmisbaar onderdeel van de beveiligingsinfrastructuur van elke organisatie.

Daarnaast speelt antivirussoftware een cruciale rol in de bescherming van servers. Servers zijn vaak de backbone van bedrijfsnetwerken en bevatten kritieke data en applicaties. Door het gebruik van antivirussoftware kunnen organisaties zich beschermen tegen virussen, wormen, ransomware en andere vormen van malware die zich via netwerken kunnen verspreiden.

Antivirusprogramma’s worden voortdurend bijgewerkt om nieuwe bedreigingen te herkennen en te neutraliseren, wat essentieel is in een tijdperk waarin cybercriminelen voortdurend nieuwe aanvalsmethoden ontwikkelen.

Encryptie en audit van bevoorrechte accounts

Encryptie is een fundamentele techniek voor gegevensbescherming. Door gevoelige data te versleutelen, wordt deze onleesbaar voor onbevoegde gebruikers, zelfs als de data in verkeerde handen valt. Encryptie kan worden toegepast op data in rust (opslag) en data in transit (tijdens verzending), wat een uitgebreide bescherming biedt tegen hacking en andere vormen van ongeoorloofde toegang.

Naast encryptie is het essentieel om bevoorrechte accounts zorgvuldig te beheren en te auditen. Bevoorrechte accounts geven gebruikers verhoogde rechten en toegang tot kritieke systemen en gegevens. Het niet goed beheren van deze accounts kan leiden tot ernstige beveiligingsincidenten, zoals gegevensdiefstal of systeemmanipulatie.

Daarom is het belangrijk om toegang tot bevoorrechte accounts te beperken tot alleen die personen die het echt nodig hebben en om regelmatig audits uit te voeren om verdachte activiteiten op te sporen. Dit helpt bij het identificeren van potentiële interne bedreigingen en het minimaliseren van risico’s.

Beveiligde Cloud Gateway en VPN-verbindingen

Met de groei van cloud computing en remote werken, wordt het beheer van cloudtoegang en externe verbindingen steeds belangrijker. Een beveiligde cloud gateway biedt een centrale beheer- en controlepunt voor alle cloudverkeer. Dit stelt organisaties in staat om beleid af te dwingen, verkeer te monitoren en bedreigingen te detecteren voordat ze de cloudomgeving bereiken.

VPN-verbindingen (Virtual Private Networks) bieden een veilige manier voor werknemers om toegang te krijgen tot bedrijfsnetwerken vanuit externe locaties. VPN’s versleutelen de verbinding tussen de gebruiker en het netwerk, waardoor gevoelige data wordt beschermd tegen onderschepping. Dit is vooral belangrijk voor werknemers die op afstand werken of toegang nodig hebben tot vertrouwelijke bedrijfsinformatie vanaf openbare netwerken.

Kortom, platformbeveiliging is een essentieel onderdeel van een uitgebreide cybersecuritystrategie. Door het implementeren van NGFW’s, antivirussoftware, encryptie, en strikte accountbeheerprocedures, kunnen organisaties zich effectief beschermen tegen hacking en andere cyberdreigingen. Met de juiste maatregelen kunnen bedrijven niet alleen hun data en systemen beveiligen, maar ook het vertrouwen van klanten en partners behouden.

5. Endpointbeveiliging

Endpointbeveiliging is een essentieel onderdeel van een robuuste cybersecuritystrategie. Met de toenemende verspreiding van mobiele apparaten, laptops, en andere connecties binnen netwerken, zijn endpoints vaak de zwakste schakel in de beveiliging van een organisatie. Hackers richten zich steeds vaker op deze punten, omdat ze vaak minder goed beveiligd zijn dan de centrale systemen. Hier komt de rol van endpointbeveiliging naar voren, die een cruciale verdedigingslaag biedt tegen verschillende soorten bedreigingen.

Automatisch Patchbeheer

Een van de belangrijkste aspecten van endpointbeveiliging is automatisch patchbeheer. Regelmatige updates voor systemen en applicaties zijn van vitaal belang om beveiligingslekken te dichten die door hackers kunnen worden misbruikt. Patches zijn updates die door softwareleveranciers worden uitgebracht om bugs te repareren, beveiligingslekken te dichten, of de functionaliteit te verbeteren. Zonder deze updates blijven systemen kwetsbaar voor aanvallen, waardoor hackers eenvoudig toegang kunnen krijgen tot gevoelige informatie.

Automatisch patchbeheer zorgt ervoor dat deze updates snel en efficiënt worden geïmplementeerd, zonder dat er handmatige interventie nodig is. Dit is vooral belangrijk in een bedrijfsomgeving waar talrijke systemen en applicaties in gebruik zijn, wat het risico op onopgemerkte kwetsbaarheden vergroot. Het implementeren van automatisch patchbeheer kan de kans op een succesvolle hacking aanzienlijk verminderen door de meest recente beveiligingsmaatregelen te garanderen.

Antivirus en Endpoint Detectie en Respons (EDR)

Naast patchbeheer is het gebruik van antivirussoftware en Endpoint Detectie en Respons (EDR)-oplossingen van cruciaal belang. Antivirussoftware biedt een eerste verdedigingslinie door bekende malware en virussen te detecteren en te verwijderen. Echter, met de evolutie van cyberdreigingen is traditionele antivirussoftware vaak niet voldoende om complexe aanvallen te detecteren, zoals zero-day exploits of geavanceerde aanhoudende bedreigingen (APT’s).

EDR-oplossingen vullen dit gat op door geavanceerde monitoring en analyse van endpoint-activiteit mogelijk te maken. Ze detecteren afwijkend gedrag dat kan wijzen op een aanval, zoals ongebruikelijke bestandstoegang, ongeoorloofde veranderingen in systeeminstellingen, of ongebruikelijke netwerkactiviteit. EDR-systemen bieden niet alleen detectie, maar ook responsmogelijkheden, waardoor beveiligingsteams snel kunnen reageren om een aanval te neutraliseren en verdere schade te voorkomen.

Mobiele Apparaten en Webfiltering

Met de toename van mobiele apparaten in zakelijke omgevingen, is het beheer en de beveiliging van deze apparaten een belangrijke component van endpointbeveiliging. Mobiele apparaten, zoals smartphones en tablets, bieden hackers extra toegangswegen tot bedrijfsnetwerken, vooral als ze niet goed worden beheerd. Beheeroplossingen voor mobiele apparaten (Mobile Device Management, MDM) bieden de mogelijkheid om beveiligingsinstellingen te configureren, apparaatlocaties te traceren, en op afstand gegevens te wissen in geval van verlies of diefstal.

Daarnaast speelt webfiltering een belangrijke rol in het beschermen van eindgebruikers tegen schadelijke websites die kunnen worden gebruikt voor phishing of het verspreiden van malware. Door ongeoorloofde of verdachte websites te blokkeren, vermindert webfiltering het risico dat gebruikers onbewust malware downloaden of gevoelige informatie prijsgeven aan kwaadwillenden.

Focus

Het effectief beheren van endpointbeveiliging is een fundamentele stap in het beschermen van organisaties tegen de steeds veranderende dreigingen van hacking. Door gebruik te maken van automatisch patchbeheer, antivirus en EDR-oplossingen, en door een sterke focus te leggen op het beheer van mobiele apparaten en webfiltering, kunnen bedrijven hun blootstelling aan risico’s aanzienlijk verminderen.

6. Eindgebruikersbescherming in Cybersecurity

Hoewel technologie zoals firewalls en antivirussoftware een belangrijke rol speelt in het beschermen van systemen, is het de menselijke factor die vaak de zwakste schakel vormt. Daarom is het cruciaal om eindgebruikers – de medewerkers van een organisatie – goed op te leiden en bewust te maken van de risico’s die ze kunnen tegenkomen. Er zijn drie belangrijke aspecten van eindgebruikersbescherming: cybersecuritybewustzijnstraining, multifactor authenticatie, en rolgebaseerde toegangscontroles.

Cybersecurity Bewustzijnstraining

Een van de meest effectieve manieren om eindgebruikers te beschermen is door middel van cybersecuritybewustzijnstraining. Deze training helpt medewerkers te begrijpen wat goede beveiligingspraktijken zijn en waarom ze belangrijk zijn. Het behandelt onderwerpen zoals het herkennen van phishing-e-mails, het veilig beheren van wachtwoorden, en het vermijden van risicovolle online gedrag. Door regelmatig trainingen te geven, blijft de kennis van medewerkers up-to-date, wat helpt om het risico op menselijke fouten – een veelvoorkomende oorzaak van datalekken – te minimaliseren.

Een goed opgeleide medewerker is beter in staat om verdachte activiteiten te herkennen en te rapporteren. Bijvoorbeeld, als een medewerker een phishing-e-mail ontvangt, kan hij of zij deze onmiddellijk identificeren en melden aan de IT-afdeling, in plaats van per ongeluk op een kwaadaardige link te klikken. Dit soort proactief gedrag kan veelvoorkomende beveiligingsincidenten helpen voorkomen.

Multifactor Authenticatie

Naast training speelt technologie een cruciale rol in de bescherming van eindgebruikers. Een van de meest effectieve technologische maatregelen is multifactor authenticatie (MFA). MFA vereist dat gebruikers hun identiteit verifiëren met ten minste twee van de volgende drie factoren: iets wat ze weten (zoals een wachtwoord), iets wat ze hebben (zoals een smartphone), of iets wat ze zijn (zoals een vingerafdruk). Deze extra lagen van beveiliging maken het voor aanvallers veel moeilijker om toegang te krijgen tot systemen, zelfs als ze erin slagen om iemands wachtwoord te stelen.

MFA kan aanzienlijk bijdragen aan het verminderen van de kans op ongeautoriseerde toegang. Bijvoorbeeld, zelfs als een aanvaller de inloggegevens van een medewerker heeft, zou hij nog steeds geen toegang krijgen zonder de tweede factor, zoals een unieke code die naar de smartphone van de medewerker wordt gestuurd. Dit maakt MFA een essentieel onderdeel van elke moderne cybersecuritystrategie.

Rolgebaseerde Toegangscontroles

Een andere kritieke maatregel voor eindgebruikersbescherming is het implementeren van rolgebaseerde toegangscontroles (RBAC). RBAC houdt in dat de toegang tot informatie en systemen wordt beperkt op basis van de rol van een medewerker binnen de organisatie. Dit betekent dat medewerkers alleen toegang hebben tot de gegevens die ze nodig hebben om hun werk te doen, en niets meer. Door de toegang te beperken, kunnen bedrijven het risico verminderen dat gevoelige informatie in verkeerde handen valt, of dat er per ongeluk gegevens worden gelekt of gewijzigd.

RBAC is bijzonder nuttig voor grote organisaties waar medewerkers verschillende verantwoordelijkheden en bevoegdheden hebben. Het zorgt ervoor dat kritieke informatie alleen toegankelijk is voor diegenen die deze nodig hebben voor hun specifieke functie.

Dit principe van minimale privileges helpt ook om de schade te beperken in het geval van een inbreuk, omdat de aanvaller slechts toegang heeft tot een beperkte set gegevens.

Voordelen van een gelaagde beveiligingsstrategie

Een gelaagde beveiligingsstrategie biedt aanzienlijke voordelen voor organisaties die hun digitale activa willen beschermen. Door meerdere beveiligingslagen toe te passen, creëren bedrijven een robuuste verdedigingslinie tegen cyberdreigingen. Deze aanpak zorgt ervoor dat zelfs als een bepaalde laag wordt doorbroken, andere lagen nog steeds bescherming bieden. Dit vermindert het risico op datalekken, ongeoorloofde toegang en andere vormen van cyberaanvallen.

Bedrijven worden aangemoedigd om proactief hun beveiligingsmaatregelen te versterken. Het implementeren van een gelaagde beveiligingsstrategie is een belangrijke stap, maar het is ook cruciaal om deze strategie regelmatig te evalueren en bij te werken. Cyberdreigingen evolueren voortdurend, en wat vandaag veilig lijkt, kan morgen een zwakke plek blijken te zijn. Organisaties moeten daarom investeren in voortdurende training van personeel, up-to-date blijven met de nieuwste beveiligingstechnologieën en regelmatige audits en penetratietests uitvoeren om kwetsbaarheden te identificeren en aan te pakken.

Toekomstige risico’s in de wereld van cybersecurity zijn divers en complex. Een van de opkomende trends is de toename van ransomware-aanvallen, waarbij kwaadwillenden systemen gijzelen in ruil voor losgeld. Deze aanvallen worden steeds geavanceerder en richten zich vaak op bedrijven die niet goed zijn voorbereid op dergelijke incidenten. Daarnaast is er de groeiende dreiging van supply chain-aanvallen, waarbij hackers zich richten op zwakke schakels binnen de toeleveringsketen van een bedrijf om toegang te krijgen tot gevoelige informatie.

Een ander belangrijk aandachtspunt is de beveiliging van Internet of Things (IoT)-apparaten. Met de toename van verbonden apparaten in bedrijfsomgevingen, van slimme thermostaten tot beveiligingscamera’s, neemt het aantal potentiële toegangspunten voor hackers toe. Deze apparaten zijn vaak slecht beveiligd en vormen een aantrekkelijk doelwit voor cybercriminelen.

Bedrijven die willen blijven opereren in deze dynamische en vaak bedreigende omgeving, moeten bereid zijn om voortdurend te investeren in hun cybersecuritymaatregelen. Dit omvat niet alleen technische oplossingen, maar ook beleidsmaatregelen en bewustwordingscampagnes voor personeel.

Voor aanvullende middelen en diensten om de cybersecurity van uw bedrijf te verbeteren, kunt u bijvoorbeeld gebruik maken van NCSC, het Nationaal Cyber Security Centrum, dat waardevolle richtlijnen en tools biedt voor organisaties. Ook de Autoriteit Persoonsgegevens biedt nuttige informatie over naleving van privacywetten en gegevensbescherming.

Door deze middelen te benutten en een proactieve houding aan te nemen, kunnen bedrijven zich beter voorbereiden op toekomstige uitdagingen en risico’s op het gebied van cybersecurity. Het is een voortdurende inspanning, maar een die essentieel is voor de veiligheid en duurzaamheid van de organisatie.