Hacking en Gemeenteraadsverkiezingen 2026

De Informatiebeveiligingsdienst (IBD) publiceerde onlangs een factsheet over…

Lees meer

Zoekmachines voor Pentesten

Bij penetratietesten, ook bekend als pentesten, wordt gebruikgemaakt…

Lees meer

Checken of je gehackt bent: zo doe je dat

Gehackt worden betekent dat een onbekende toegang heeft…

Lees meer

AI maakt hacking slimmer dan ooit

Autonome AI‑cybercriminelen zijn systemen die zelf beslissen hoe,…

Lees meer

Hacking en ISO 27001 implementeren

Digitale weerbaarheid is het vermogen van een organisatie…

Lees meer

Salesforce gegevens gestolen via medewerkers

Salesforce is recent gehackt zonder dat er werd…

Lees meer

Hoe gevaarlijk is commerciële spyware?

Commerciële spyware is spionagesoftware die wordt ontwikkeld en…

Lees meer

Jongeren en hacking: een groeiend probleem

Hacking is het digitaal binnendringen van systemen, netwerken…

Lees meer

Zo komen hackers binnen via endpoints

Endpoints zijn apparaten zoals laptops, desktops, tablets en…

Lees meer

Toegang als structureel beveiligingsrisico

Hacking is het ongeoorloofd binnendringen van systemen met…

Lees meer

Hoe beveilig je je router tegen indringers?

Routers vormen de toegangspoort tot alle apparaten in…

Lees meer

Cyberweerbaarheid gaat verder dan beveiliging

Cyberaanvallen zijn allang geen uitzondering meer, maar dagelijkse…

Lees meer

Supply chain attacks en keten-hacking

Wie vertrouwt op leveranciers, deelt verantwoordelijkheid voor beveiliging,…

Lees meer

De belangrijkste Cybersecurity trends van 2026

Cyberaanvallen worden geraffineerder, leveranciersrisico’s sluipender en AI drijft…

Lees meer

SOC functies en verantwoordelijkheden

Een SOC (Security Operations Center) is een centrale…

Lees meer

Dit is hoe hackers je manipuleren!

"Gefeliciteerd! Je komt in aanmerking voor een exclusieve…

Lees meer

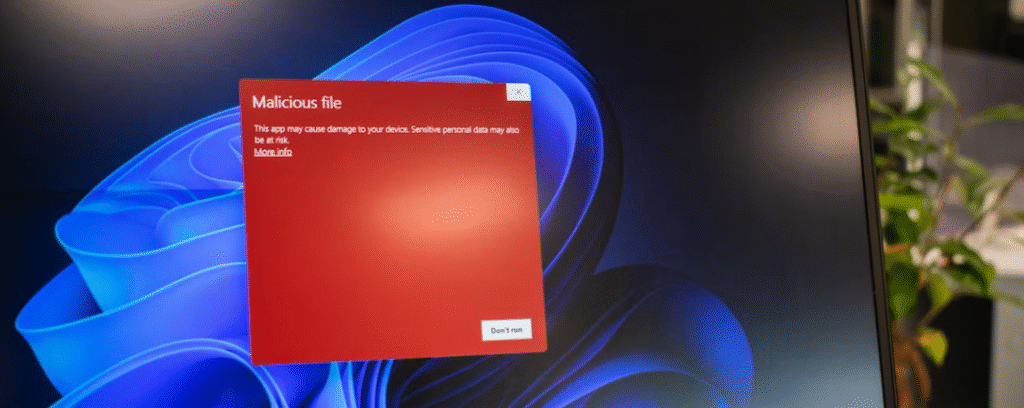

De 12 beste Malwareanalyse tools

Malwareanalyse vormt een steeds belangrijker onderdeel van moderne…

Lees meer

Kan je 06 nummer gehackt worden?

Dagelijks vertrouwen miljoenen mensen op hun 06-nummer voor…

Lees meer

Hackers richten zich op zakelijke WhatsApp-accounts!

WhatsApp is voor veel bedrijven dé manier geworden…

Lees meer

De 15 soorten Cyberaanvallen

Dagelijks worden organisaties geconfronteerd met cyberdreigingen die steeds…

Lees meer

Phishing voorkomen? 10 effectieve maatregelen!

Phishing voorkomen vraagt om méér dan alleen bewustwordingstraining.…

Lees meer

Ethical Hacker vs. Penetration Tester: verschillen en overeenkomsten!

Cyberaanvallen worden steeds slimmer en organisaties staan onder…

Lees meer

Hacking en cyberaanvallen op vitale infrastructuur

Een aanval op een waterkrachtcentrale in Noorwegen zette…

Lees meer

Hacking vermijden met entropie-injectie

Entropie heeft zich bewezen als een krachtige manier…

Lees meer

Hacking bij Jaguar Land Rover (JLR) kost miljarden!

Eén hack kan uitgroeien tot een miljoenenverlies. Niet…

Lees meer

De 10 soorten logs voor betere beveiliging

Wie toegang kreeg, wat er werd gewijzigd, welke…

Lees meer

12 Tips tegen ransomware in de zorgsector

Ransomware-aanvallen leggen wereldwijd steeds vaker zorginstellingen plat. De…

Lees meer

Het complete overzicht van alle typen security audits

Cybersecurity werkt alleen goed als je weet waar…

Lees meer

De beste zoekmachines voor Pentesters

Search engines voor pentesters zijn gespecialiseerde zoekmachines waarmee…

Lees meer

Kunnen hackers geld van je rekening halen?

Dagelijks vertrouwen miljoenen mensen erop dat hun geld…

Lees meer

Wat moet je doen bij Hacking?

Wat vanzelfsprekend lijkt, kan ongemerkt kwetsbaar zijn. Toegang…

Lees meer

Hoe weet je of je iCloud gehackt is?

Je iCloud-account is een toegangspoort tot je foto's,…

Lees meer

Helpt een cyberverzekering tegen hacking?

Technologie dringt steeds dieper door in de manier…

Lees meer

Hoe reset je wachtwoorden op gehackte accounts?

Digitale accounts zijn vaak een directe toegangspoort tot…

Lees meer

Kunnen hackers zien wat ik op mijn telefoon doe?

Smartphones bevatten vaak meer persoonlijke informatie dan men…

Lees meer

Waar kan ik zien of mijn gegevens zijn gestolen?

Persoonlijke gegevens zijn tegenwoordig een waardevol doelwit voor…

Lees meer

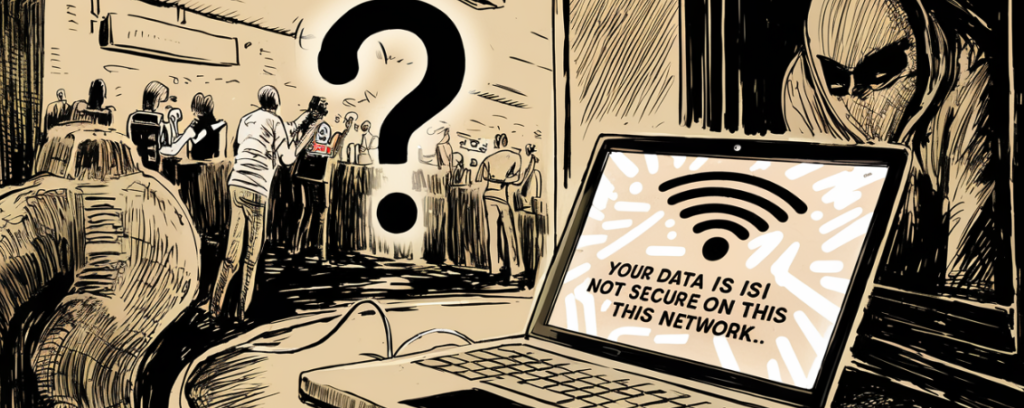

Waarom openbare wifi-netwerken gevaarlijk zijn

Openbare wifi-netwerken zijn op het eerste gezicht handig:…

Lees meer

Hoe werkt phishing en hoe herken je het?

Phishing is een vorm van online oplichting waarbij…

Lees meer

Sextortion: wat is het en wat kun je doen?

Online bedreigingen worden steeds persoonlijker, en dat maakt…

Lees meer

Netwerkpoorten en hacking – wat je echt moet weten

Netwerkpoorten kun je zien als digitale poortjes op…

Lees meer

Hacking via API: Google Drive data gestolen

Tijdens de Black Hat-conferentie in Las Vegas toonden…

Lees meer

Hacking en Informatiebeveiliging bij medische datalekken

Begin juli 2025 wisten hackers binnen te dringen…

Lees meer

Wat is Web Application Security?

Webapplicaties zijn een essentieel onderdeel van onze digitale…

Lees meer

Wat zijn de 10 pijlers van effectieve cybersecurity?

In een tijd waarin digitale dreigingen exponentieel groeien,…

Lees meer

Wat is Access Token Manipulatie?

Access token manipulatie is een cyberaanval waarbij hackers…

Lees meer

YouTube Kanaal van Populaire YouTuber Gehackt

De populaire YouTuber Ranveer Allahbadia, ook wel bekend…

Lees meer

Europese Cybersecurity Wetgeving: Wat Betekenen DORA en NIS2?

De nieuwe Europese regelgeving, DORA en NIS2, is…

Lees meer

Dit zijn de beste Cybersecurity tools

Deze tools ondersteunen professionals bij het ontdekken van…

Lees meer

Hoe beheers je Cyberrisico’s? 5 strategieën

Cyberrisico’s worden steeds complexer en frequenter, wat gevolgen…

Lees meer

Tips om je wifi-netwerk te beveiligen tegen hackers

WPA2, wat staat voor Wi-Fi Protected Access 2,…

Lees meer

Hoe voorkom je phishing-aanvallen?

Het herkennen van phishing-e-mails en -websites kan een…

Lees meer

Wat moet je doen bij een Cyberaanval?

Cyberaanvallen vormen een groeiend risico voor bedrijven van…

Lees meer

Zonnepanelen en gehackt worden?

De afgelopen jaren zijn zonnepanelen steeds populairder geworden,…

Lees meer

Waarom SAAS-applicaties Zero Trust vereisen

Moderne organisaties zijn steeds meer afhankelijk van SaaS-applicaties…

Lees meer

Blacksuit Ransomware: Bedreiging en Bescherming

De Blacksuit ransomware groep is een beruchte organisatie…

Lees meer