Zoekmachines voor Pentesten

Bij penetratietesten, ook bekend als pentesten, wordt gebruikgemaakt…

Lees meer

Hacking voorkomen door Zero Trust beleid

Zero trust is een beveiligingsaanpak waarbij geen enkele…

Lees meer

Zo komen hackers binnen via endpoints

Endpoints zijn apparaten zoals laptops, desktops, tablets en…

Lees meer

Hoe beveilig je je router tegen indringers?

Routers vormen de toegangspoort tot alle apparaten in…

Lees meer

De 12 beste Malwareanalyse tools

Malwareanalyse vormt een steeds belangrijker onderdeel van moderne…

Lees meer

De beste zoekmachines voor Pentesters

Search engines voor pentesters zijn gespecialiseerde zoekmachines waarmee…

Lees meer

Hacking vermijden met entropie-injectie

Entropie heeft zich bewezen als een krachtige manier…

Lees meer

Waar kan ik zien of mijn gegevens zijn gestolen?

Persoonlijke gegevens zijn tegenwoordig een waardevol doelwit voor…

Lees meer

Netwerkpoorten en hacking – wat je echt moet weten

Netwerkpoorten kun je zien als digitale poortjes op…

Lees meer

Tips om je wifi-netwerk te beveiligen tegen hackers

WPA2, wat staat voor Wi-Fi Protected Access 2,…

Lees meer

Dit zijn de beste Cybersecurity tools

Deze tools ondersteunen professionals bij het ontdekken van…

Lees meer

Ransomwaregroep Radar gedeactiveerd door Politiediensten

Politieautoriteiten uit de Verenigde Staten, Duitsland en het…

Lees meer

Wat is Hacking?

Hacking verwijst naar het onrechtmatig binnendringen van computersystemen,…

Lees meer

9 Verschillen: beveiligde en onbeveiligde poort

Beveiliging van netwerkpoorten is van essentieel belang voor…

Lees meer

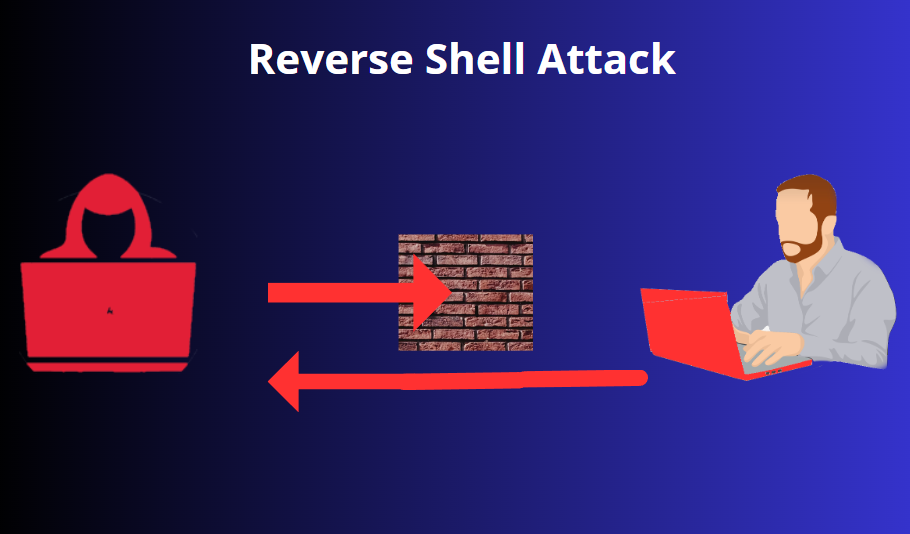

Reverse Shell: Hacken op afstand

In de fascinerende wereld van cybersecurity en netwerkinfiltratie…

Lees meer

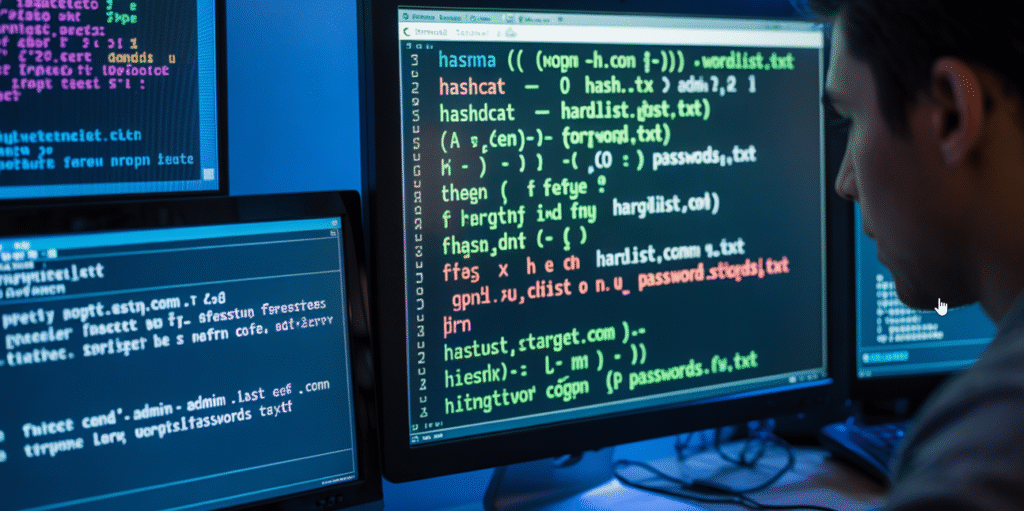

Hoe wordt een Wachtwoord gekraakt?

Wachtwoordkraken is een techniek die zowel door cybersecurityprofessionals…

Lees meer

Wat is een Pentest en hoe werkt het?

Penetratietesten, vaak aangeduid als pentests, spelen hierin een…

Lees meer