Wifi-hacking is een veelbesproken onderdeel binnen de wereld van ethical hacking en pentesting. Het richt zich op het analyseren en testen van draadloze netwerken op kwetsbaarheden, met als doel de beveiliging te verbeteren. Veel netwerken blijken verrassend eenvoudig te kraken door zwakke wachtwoorden, verouderde encryptie of slecht ingestelde routers. Tools zoals Aircrack-ng of ZAnti maken het mogelijk om die zwakke plekken zichtbaar te maken. Wel belangrijk dat dit alleen gebeurt op je eigen netwerk of met expliciete toestemming van de eigenaar. Zonder die toestemming is het strafbaar, hoe technisch indrukwekkend het ook mag zijn.

1. Wat is wifi-hacking precies?

Wifi-hacking is het proces waarbij draadloze netwerken worden geanalyseerd op zwakke plekken met als doel de beveiliging ervan beter te begrijpen. Hoewel de term vaak wordt geassocieerd met illegale praktijken, speelt wifi-hacking binnen de context van ethical hacking en pentesting juist een essentiële rol bij het verbeteren van netwerkveiligheid. Door zelf te ontdekken hoe kwetsbaar een netwerk kan zijn, kunnen gebruikers, systeembeheerders en beveiligingsprofessionals gericht maatregelen nemen om risico’s te verkleinen.

Belangrijke technieken binnen wifi-hacking

Om wifi-netwerken effectief te testen op beveiligingsproblemen, wordt gebruikgemaakt van diverse technieken. Deze methoden richten zich op verschillende onderdelen van het netwerkverkeer en de versleuteling. De belangrijkste termen die je moet kennen:

- Sniffing

Hierbij wordt netwerkverkeer passief opgevangen. Met behulp van software zoals Wireshark of Shark kan een hacker datapakketten die over het netwerk worden verzonden analyseren. Sniffing wordt vaak gebruikt om informatie zoals netwerkstructuur, apparaten of zelfs inloggegevens te achterhalen als die niet goed versleuteld zijn. - Spoofing

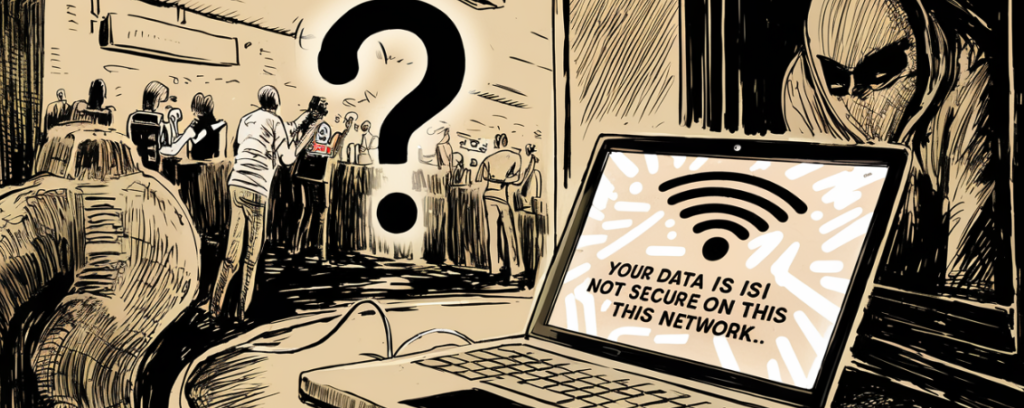

Spoofing is het vervalsen van digitale identiteit. Denk aan het namaken van een router (access point) of een ander netwerkapparaat om gebruikers te misleiden. Bij wifi-netwerken wordt vaak een nep-hotspot opgezet met een naam die lijkt op een legitiem netwerk. Gebruikers verbinden zich onbewust met deze kwaadaardige variant, waardoor al hun verkeer zichtbaar wordt. - Brute force attacks

Bij deze techniek wordt geprobeerd om wachtwoorden of netwerksleutels te raden door systematisch alle mogelijke combinaties uit te proberen. Deze methode kost tijd, maar bij zwakke wachtwoorden of WEP-netwerken kan het verrassend snel succesvol zijn. Tools als Reaver gebruiken deze aanpak specifiek voor WPS-beveiliging. - Packet injection

Packet injection houdt in dat je actief datapakketten het netwerk instuurt met als doel een bepaalde reactie uit te lokken. Bijvoorbeeld: het versturen van nep-disconnectieberichten om apparaten tijdelijk los te koppelen van het netwerk, zodat ze zich opnieuw verbinden en je de handshakes kunt opvangen. Dit wordt vaak toegepast bij WPA- of WPA2-netwerken.

Versleutelingsprotocollen: van kwetsbaar tot robuust

Niet elk wifi-netwerk is even sterk beveiligd. De gebruikte encryptiestandaard bepaalt grotendeels hoe makkelijk een netwerk te kraken is. De vier meest gebruikte protocollen:

- WEP (Wired Equivalent Privacy)

Een verouderd protocol dat ooit werd ontwikkeld om wifi net zo veilig te maken als bedrade netwerken. Helaas bleek het snel kwetsbaar te zijn voor meerdere aanvalsmethoden. Met tools als Aircrack-ng is een WEP-netwerk vaak binnen enkele minuten te kraken. Het gebruik van WEP wordt tegenwoordig sterk afgeraden. - WPA (Wi-Fi Protected Access)

Een verbetering ten opzichte van WEP, maar nog steeds vatbaar voor brute force aanvallen, zeker als het wachtwoord zwak is. WPA wordt nauwelijks nog gebruikt, maar is soms nog aanwezig op oudere routers of apparaten. - WPA2

Dit protocol is jarenlang de standaard geweest. Het maakt gebruik van AES-encryptie en biedt goede bescherming, mits voorzien van een sterk wachtwoord. WPA2 is nog steeds gangbaar in veel huishoudens en bedrijven, maar inmiddels technisch verouderd vanwege bekende kwetsbaarheden zoals KRACK. - WPA3

De nieuwste generatie encryptie voor wifi-netwerken. Het maakt brute force-aanvallen veel moeilijker door zogenaamde forward secrecy en verbeterde handshake-mechanismen. WPA3 is nog niet overal ingevoerd, maar biedt beduidend betere bescherming tegen de technieken die hierboven genoemd zijn.

Waarom wifi-hacking belangrijk is voor netwerkbeveiliging

Het doel van wifi-hacking is niet om gegevens te stelen of systemen te saboteren, maar om inzicht te krijgen in hoe netwerken functioneren en waar de zwakke plekken zitten. Dat geldt zowel voor thuisnetwerken als bedrijfsnetwerken. Door bewust te oefenen in een gecontroleerde omgeving leer je hoe aanvallers denken en werken. Dit is essentieel om jezelf of je organisatie te kunnen beschermen.

Professionals gebruiken deze kennis om:

- Zwakke wachtwoorden of configuraties op te sporen

- Oude protocollen zoals WEP of standaardinstellingen uit te faseren

- Apparaten te identificeren die zonder toestemming toegang hebben

- Testscenario’s uit te voeren voor audits en penetratietests

Voor beginners in cybersecurity is het leren van wifi-analyse een waardevolle eerste stap. Je leert hoe netwerken communiceren, wat versleuteling doet en welke tools welke informatie kunnen blootleggen. Wifi-hacking is dus niet alleen een technische vaardigheid, maar ook een manier om digitale bewustwording te ontwikkelen.

Verantwoordelijkheid als basis

Zoals bij alles in cybersecurity geldt: met kennis komt verantwoordelijkheid. Wifi-hacking mag alleen worden toegepast op netwerken waar je zelf eigenaar van bent of waarvoor je expliciete toestemming hebt gekregen. Zonder die toestemming pleeg je een strafbaar feit, hoe leerzaam je bedoelingen ook zijn.

Wie zich houdt aan de regels en de ethiek van ethical hacking, ontwikkelt niet alleen vaardigheden, maar draagt ook bij aan een veiligere digitale wereld. In de volgende hoofdstukken gaan we dieper in op waarom wifi zo’n aantrekkelijk doelwit is, welke tools je kunt gebruiken en hoe je legaal en veilig aan de slag kunt.

2. Waarom wifi een aantrekkelijk doelwit is

Voor veel beginnende én gevorderde hackers is het testen van wifi-netwerken een logische eerste stap. Dat komt niet alleen door de alomtegenwoordigheid van draadloze netwerken, maar vooral door de verrassende hoeveelheid kwetsbaarheden die ze kunnen bevatten. Wifi vormt een directe toegangspoort tot netwerken van huizen, cafés, kantoren of winkels. Wie erin slaagt om een wifi-verbinding over te nemen, kan vaak ook bij interne apparaten, gegevens of systemen komen. Juist daarom is wifi zo’n aantrekkelijk doelwit binnen hacking en pentesting.

De zwakke plekken zitten niet alleen in ingewikkelde technische configuraties, maar juist vaak in simpele, alledaagse fouten. Hieronder staan vier veelvoorkomende redenen waarom wifi-netwerken extra kwetsbaar zijn voor aanvallen.

Zwakke of voorspelbare wachtwoorden

Het gebruik van simpele of voorspelbare wachtwoorden is nog altijd één van de grootste zwakheden in wifi-beveiliging. Veel mensen gebruiken wachtwoorden als welkom123, 12345678 of de standaardinstelling van de router zelf. Zelfs als het wachtwoord langer is, gebruiken veel mensen namen, geboortedata of straatnamen die eenvoudig te raden zijn.

Voor een aanvaller betekent dit dat een brute-force-aanval, waarbij veel wachtwoorden snel achter elkaar worden geprobeerd, al binnen enkele minuten succesvol kan zijn. Bovendien zijn er databases met veelgebruikte wifi-wachtwoorden waarmee zogeheten dictionaire-aanvallen worden uitgevoerd. Deze techniek is snel, efficiënt en verrassend vaak succesvol.

Een zwak wachtwoord betekent dat de versleuteling van het netwerk weinig bescherming biedt. Het netwerkverkeer zelf mag dan wel versleuteld zijn, maar zodra een aanvaller het wachtwoord weet, is alle bescherming verdwenen.

Verouderde routerfirmware

Een ander belangrijk risico is de firmware van de router. Firmware is de interne software waarmee het apparaat functioneert. Veel mensen laten hun router jarenlang onaangeraakt werken zonder ooit een update uit te voeren. Dit is een probleem, want fabrikanten brengen regelmatig beveiligingsupdates uit om bekende kwetsbaarheden te dichten.

Als die updates niet worden geïnstalleerd, blijven oude lekken openstaan. Een aanvaller hoeft in dat geval niet eens het wachtwoord te kraken, maar kan gebruik maken van een fout in het besturingssysteem van de router zelf. Er zijn bekende gevallen waarin hackers volledige controle over een netwerk kregen via een openbaar bekend routerlek dat al jaren gepatcht was – maar simpelweg nooit was bijgewerkt.

Ook ISP-routers (modems van je internetprovider) zijn hier vaak gevoelig voor, zeker als de gebruiker geen toegang heeft tot firmware-updates of als de provider updates vertraagd uitrolt.

Onbeschermde gastnetwerken

Veel moderne routers bieden de mogelijkheid om een gastnetwerk aan te maken. Dat is op zich een goede ontwikkeling, omdat het voorkomt dat bezoekers toegang hebben tot je hoofdnetwerk en de apparaten daarin. Maar in de praktijk worden gastnetwerken vaak slecht geconfigureerd:

- Geen wachtwoord of een zeer eenvoudig wachtwoord

- Geen scheiding van het hoofdnetwerk

- Geen limieten op bandbreedte of apparaten

- Slechte monitoring of logging

Als een gastnetwerk niet goed is afgeschermd, kan een kwaadwillende via die toegang alsnog het hoofdnetwerk bereiken. Zeker bij oudere routers is de scheiding tussen gast en hoofdnetwerk soms meer een naam dan een daadwerkelijke barrière.

Gastnetwerken worden vaak opgezet met het idee van gemak. Iemand wil snel even internet aanbieden aan bezoekers, zonder ingewikkelde instellingen. Maar precies dat gemak maakt het voor een aanvaller ook aantrekkelijk: je krijgt relatief makkelijk toegang tot een actief netwerk met verbonden apparaten.

WPS als zwakke plek

Wi-Fi Protected Setup (WPS) werd ooit ontworpen om het makkelijker te maken om apparaten te verbinden met een netwerk zonder lange wachtwoorden in te voeren. Je drukt op een knop op de router en je apparaat maakt automatisch verbinding. In theorie handig, maar in de praktijk bijzonder kwetsbaar.

Bij veel routers is WPS standaard ingeschakeld. Sommige modellen ondersteunen zelfs de invoer van een 8-cijferige pincode in plaats van een wachtwoord. Die pincode kan in minder dan een halve dag worden geraden met geautomatiseerde tools, omdat het controlemechanisme slecht ontworpen is. En als WPS werkt, heb je volledige toegang tot het netwerk – zelfs zonder dat je het echte wachtwoord kent.

Hoewel moderne routers WPS beter beveiligen of uitschakelen na misbruik, zijn er nog duizenden oudere apparaten in gebruik waarop dit mechanisme actief is. Voor een hacker is dat een kans om zonder wachtwoord toegang te krijgen tot een netwerk, puur door de WPS-implementatie aan te vallen.

Wifi blijft een laagdrempelige toegangspoort

Het zijn dus geen ingewikkelde zero-day-aanvallen of geavanceerde exploits die wifi zo’n aantrekkelijk doelwit maken. Juist de combinatie van gemak, nalatigheid en oude standaarden maakt het eenvoudig om toegang te krijgen. Een aanvaller hoeft vaak niet ver te zoeken. Een open of slecht beveiligd netwerk in de buurt is vaak al genoeg.

Daarom blijft wifi één van de meest gebruikte aanvalsvectoren in de wereld van cybersecurity. Het is een toegankelijke, draadloze brug naar persoonlijke informatie, slimme apparaten, printers en zelfs bedrijfsnetwerken. Het begrijpen van deze zwakke plekken is essentieel voor iedereen die serieus aan de slag wil met ethical hacking of netwerkbeveiliging.

3. Overzicht: 10 veelgebruikte APK’s en tools voor wifi-analyse

Wie wil leren hoe draadloze netwerken technisch in elkaar zitten, komt al snel uit bij tools die speciaal zijn ontwikkeld om wifi-verkeer te analyseren. Deze apps en pakketten variëren van eenvoudige scanners tot krachtige suites waarmee je het netwerkverkeer kunt manipuleren of kwetsbaarheden kunt testen. Dit overzicht helpt je te begrijpen wat deze tools doen, hoe ze werken, voor wie ze geschikt zijn en waar je op moet letten qua wetgeving en ethiek. Alle tools in dit overzicht zijn bedoeld voor educatieve of legitieme testdoeleinden. Gebruik ze dus alleen op netwerken waarvoor je toestemming hebt.

a. Aircrack-ng

Wat doet het?

Een klassieker onder de wifi-analysetools. Aircrack-ng is gespecialiseerd in het kraken van WEP- en WPA-PSK-wachtwoorden via netwerkverkeer.

Hoe werkt het?

De tool verzamelt datapakketten via een draadloze adapter in monitor-modus. Daarna probeert het via bruteforce of woordenlijsten een sleutel te achterhalen.

Voor wie geschikt?

Geschikt voor gevorderden. Je moet weten hoe je je draadloze kaart configureert en hoe WPA-authenticatie werkt.

Legale en ethische kanttekeningen

Aircrack-ng is legaal zolang je het gebruikt op je eigen netwerk of met expliciete toestemming. Het is technisch krachtig maar juridisch risicovol als je het verkeerd inzet.

b. NetHunter

Wat doet het?

NetHunter is een aangepaste Android-distributie ontwikkeld door het Kali Linux-team. Het biedt een complete hacking-omgeving op je smartphone.

Hoe werkt het?

NetHunter vereist een compatibel Android-apparaat met root. Het draait Kali-tools, waaronder wifi-analyse, packet sniffing en aanvalsscripts via een grafische interface.

Voor wie geschikt?

Gevorderde gebruikers met kennis van Linux, Android en netwerken. Niet voor beginners.

Legale en ethische kanttekeningen

NetHunter is bedoeld voor pentesters. Gebruik het alleen in gecontroleerde of testomgevingen.

c. Shark for Root

Wat doet het?

Shark for Root is een packet sniffer voor Android, gebaseerd op Wireshark.

Hoe werkt het?

Met roottoegang vangt Shark netwerkverkeer op dat via het apparaat loopt. Je kunt deze gegevens vervolgens analyseren op een computer.

Voor wie geschikt?

Halfgevorderden met basiskennis van netwerkanalyse.

Legale en ethische kanttekeningen

Alleen toegestaan voor analyse van je eigen netwerk of verkeer. Je mag niet zomaar gegevens van anderen onderscheppen.

d. ZAnti

Wat doet het?

ZAnti is een toolkit voor penetratietests, gericht op wifi en lokale netwerken.

Hoe werkt het?

De app voert scans uit, kan man-in-the-middle-aanvallen simuleren, apparaten detecteren en sessies kapen binnen hetzelfde netwerk.

Voor wie geschikt?

Beginner tot halfgevorderd. ZAnti biedt veel functies via een duidelijke interface.

Legale en ethische kanttekeningen

De tool nodigt uit tot experimenteren. Juist daarom moet je extra goed oppassen dat je alleen werkt op netwerken die je mag testen.

e. Nmap

Wat doet het?

Nmap is een netwerk scanner waarmee je open poorten, actieve hosts en services op een netwerk kunt detecteren.

Hoe werkt het?

Je voert Nmap uit met parameters om bijvoorbeeld besturingssystemen te identificeren of een volledige scan te doen.

Voor wie geschikt?

Voor gevorderde gebruikers. Kennis van TCP/IP en poorten is essentieel.

Legale en ethische kanttekeningen

Een scan uitvoeren op een netwerk zonder toestemming kan al als strafbaar worden gezien. Gebruik Nmap altijd met duidelijke toestemming.

f. Netcut Pro

Wat doet het?

Met Netcut kun je de netwerkverbinding van andere apparaten binnen hetzelfde netwerk verstoren of blokkeren.

Hoe werkt het?

De app gebruikt ARP-spoofing om controle te krijgen over het lokale netwerkverkeer.

Voor wie geschikt?

Halfgevorderde gebruikers. De interface is eenvoudig, maar het effect kan groot zijn.

Legale en ethische kanttekeningen

Het blokkeren van andermans verbinding zonder toestemming is juridisch onhoudbaar. Alleen gebruiken in testopstellingen.

g. WiFi Kill

Wat doet het?

WiFi Kill detecteert apparaten op hetzelfde wifi-netwerk en stelt je in staat om hun internettoegang te onderbreken.

Hoe werkt het?

Net als Netcut maakt de app gebruik van ARP-vervuiling om netwerkverkeer te manipuleren.

Voor wie geschikt?

Voor technisch geïnteresseerde beginners. Vereist roottoegang.

Legale en ethische kanttekeningen

Het is verleidelijk om de tool in te zetten op publieke netwerken, maar dat is verboden. Gebruik het voor analyse, niet voor sabotage.

h. Reaver

Wat doet het?

Reaver probeert via brute force toegang te krijgen tot netwerken met ingeschakelde WPS-functie.

Hoe werkt het?

De tool probeert WPS-pincodes uit totdat de router toegang verleent tot het netwerk.

Voor wie geschikt?

Gevorderden. Je hebt hardware en kennis nodig om dit correct te gebruiken.

Legale en ethische kanttekeningen

Omdat veel routers standaard WPS hebben ingeschakeld, is het verleidelijk om Reaver in te zetten zonder toestemming. Doe dat nooit. De wetgeving is streng.

i. WPS Connect

Wat doet het?

Deze app controleert of een router kwetsbaar is via WPS-pincodes.

Hoe werkt het?

Je voert verschillende WPS-pincodes uit op een router om te zien of je toegang krijgt tot het netwerk.

Voor wie geschikt?

Voor beginners die willen testen of hun eigen netwerk veilig is.

Legale en ethische kanttekeningen

Ook hier geldt: test alleen je eigen netwerk of een netwerk waarvoor je toestemming hebt. Anders overtreed je de wet.

j. Bonus: andere tools die het vermelden waard zijn

Wireshark

- Een krachtige sniffer voor desktopgebruik

- Visualiseert netwerkverkeer in detail

- Geschikt voor gevorderde analyse

Termux modules

- Command line-omgeving op Android

- Installeer modules zoals Nmap of Hydra

- Alleen geschikt voor gebruikers die ervaring hebben met Linux en terminalcommando’s

Door deze tools te combineren met de juiste kennis en ethische houding kun je verantwoord leren werken met wifi-beveiliging en netwerkanalyse. Ze vormen een technisch fundament voor iedereen die wil begrijpen hoe netwerken communiceren, en hoe die communicatie veilig kan worden gehouden.

4. Wanneer is het legaal om wifi-netwerken te testen?

Veel mensen die interesse hebben in wifi-beveiliging of ethical hacking vragen zich af waar precies de grens ligt tussen leren en overtreden van de wet. Wifi-netwerken testen is technisch gezien vrij eenvoudig met de juiste tools, maar juridisch ligt het een stuk complexer. Wie zonder duidelijke grenzen begint, loopt het risico onbewust strafbare handelingen te verrichten. Daarom is het belangrijk te weten wanneer testen legaal is, en onder welke voorwaarden.

Het belang van toestemming

De belangrijkste voorwaarde voor legaal testen van een wifi-netwerk is toestemming. Zonder expliciete toestemming van de eigenaar is vrijwel elke vorm van toegang tot andermans netwerk verboden. Zelfs het passief meeluisteren naar netwerkverkeer of het opvragen van versleutelde gegevens valt in veel landen onder computervredebreuk.

Toestemming betekent in deze context:

- De eigenaar van het netwerk geeft vooraf en bewust goedkeuring

- De toestemming is bij voorkeur schriftelijk of aantoonbaar

- De voorwaarden van de test zijn afgesproken (duur, scope, gebruikte tools)

- Er is een duidelijk doel: verbeteren van beveiliging, niet misbruik maken van fouten

Zonder die toestemming mag je geen wifi analyseren, ontcijferen of manipuleren. Ook niet “uit nieuwsgierigheid”.

Regels en wetgeving: niet overal gelijk

Wat legaal is in het ene land, kan strafbaar zijn in het andere. In Nederland geldt bijvoorbeeld dat het zonder toestemming binnendringen of afluisteren van een netwerk strafbaar is, zelfs als je geen schade aanricht. Dit valt onder artikel 138ab van het Wetboek van Strafrecht. Vergelijkbare wetgeving bestaat in veel Europese landen en in de Verenigde Staten onder de Computer Fraud and Abuse Act.

Belangrijke aandachtspunten bij wetgeving:

- Passief scannen (zoals het opsporen van SSID’s) is soms toegestaan, maar zodra je data onderschept, verandert dit

- Decryptie of brute force op andermans wachtwoorden is in vrijwel alle landen verboden

- Netwerkverkeer injecteren of clients van het netwerk halen wordt gezien als een actieve aanval

- Gebruik van tools als Reaver of WPS Connect op andermans netwerk is strafbaar, ook als het alleen om testen gaat

Wie internationaal werkt of reist, doet er verstandig aan zich per land te verdiepen in de regels. Ook bedrijven die pentesters inhuren moeten hierop letten, zeker als er meerdere locaties of klanten bij betrokken zijn.

Pentesting op je eigen netwerk

De enige plek waar je zonder toestemming mag testen, is je eigen netwerk. Dat betekent dat jij eigenaar bent van de router, of dat je expliciete administratieve rechten hebt over het netwerk. Denk aan:

- Thuisnetwerken

- Gastnetwerken die je zelf beheert

- Testomgevingen die je zelf hebt opgezet

- Virtuele netwerken of gesimuleerde netwerken via software

Hier kun je naar hartenlust experimenteren met tools als Aircrack-ng, ZAnti of Nmap om te leren hoe wifi-authenticatie werkt, welke kwetsbaarheden in WPS bestaan of hoe netwerkscans functioneren.

Let wel op dat:

- Je geen netwerken van buren of publieke hotspots meeneemt in je scans

- Je apparaat niet automatisch verbinding maakt met andere netwerken terwijl je test

- Je niet per ongeluk apparaten van anderen verstoort die verbonden zijn met jouw netwerk

Een eigen netwerk biedt de ideale leeromgeving, mits goed geïsoleerd van andere infrastructuur.

Tools als leerinstrument, niet als wapen

Veel wifi-analysetools zijn oorspronkelijk gemaakt voor legitieme doeleinden. Denk aan netwerkdiagnostiek, forensisch onderzoek of beveiligingstests. Toch kunnen dezelfde tools ook gebruikt worden om kwaad te doen. De wet maakt geen onderscheid op basis van de tool, maar op basis van de intentie en context van gebruik.

Verantwoord omgaan met tools betekent:

- Je gebruikt ze alleen binnen een veilige en toegestane omgeving

- Je documenteert wat je doet, zodat het reproduceerbaar en transparant blijft

- Je deelt geen kwetsbaarheden van anderen online zonder toestemming

- Je neemt geen informatie over die je tijdens het testen toevallig aantreft op onbeveiligde netwerken

Tools als Reaver, Netcut of WiFi Kill kunnen erg leerzaam zijn om netwerkgedrag te begrijpen, zolang je ze niet inzet om systemen te verstoren of anderen uit het netwerk te duwen.

Verantwoord leren is de beste bescherming

Wie serieus wil leren hoe wifi werkt en hoe je netwerken kunt beveiligen, kiest bewust voor een ethische aanpak. Door toestemming te vragen, je aan wet- en regelgeving te houden en een eigen testomgeving op te zetten, leer je niet alleen sneller, maar bouw je ook aan vertrouwen en geloofwaardigheid binnen de cybersecuritygemeenschap.

Daarnaast leer je veel meer wanneer je dingen goed documenteert, fouten analyseert en je houdt aan het kader van responsible disclosure. Wifi-onderzoek is een waardevolle vaardigheid in de wereld van beveiliging, maar alleen als het met respect en verantwoordelijkheid wordt toegepast. Zo wordt hacking een middel om beter te beveiligen, niet om schade aan te richten.

5. Wat heb je nodig om te starten?

Voordat je aan de slag gaat met wifi-analyse of het testen van netwerken, is het belangrijk om eerst de juiste technische en praktische basis te leggen. Tools alleen zijn niet voldoende. Zonder een goede voorbereiding loop je het risico om fouten te maken, je apparaat onbruikbaar te maken of zelfs onbewust onwettig te handelen. In dit hoofdstuk gaan we in op wat je concreet nodig hebt om verantwoord en effectief te starten met het verkennen van wifi-veiligheid via hackingtools.

1. Een geschikt Android-apparaat

Om wifi-analysetools goed te laten draaien, heb je een Android-apparaat nodig dat je volledige controle geeft over het systeem. De meeste standaard Android-versies blokkeren toegang tot systeemfuncties die essentieel zijn voor wifi-analyse. Daarom wordt vaak gekozen voor:

- Een toestel met root-toegang zodat je beheerderstoegang hebt tot het besturingssysteem

- Custom ROM’s zoals Kali NetHunter, die speciaal zijn ontwikkeld voor beveiligingstools

- Apparaat met compatibele chipset, zoals bepaalde Qualcomm- of MediaTek-chips, die wifi-pakketinjectie ondersteunen

Let op: rooting kan garantie laten vervallen en fouten tijdens het proces kunnen je toestel onbruikbaar maken. Kies dus een apparaat dat je specifiek hiervoor gebruikt, en lees je goed in voordat je aanpassingen maakt.

2. Basiskennis van netwerken en beveiliging

Zonder een technisch fundament is het moeilijk te begrijpen wat wifi-analysetools precies doen en hoe je ze correct inzet. De volgende kennisgebieden zijn onmisbaar:

- IP-adressen en subnetten: weten hoe apparaten communiceren binnen een netwerk

- Encryptieprotocollen zoals WEP, WPA2 en WPA3: begrijpen hoe wifi-beveiliging werkt

- Command line gebruik: veel tools draaien via de terminal, niet via een grafische interface

- Netwerkprotocollen (zoals TCP, UDP, ARP, DNS): inzicht in hoe informatie over netwerken loopt

Deze basiskennis helpt je niet alleen bij het interpreteren van scanresultaten, maar ook bij het herkennen van afwijkend netwerkgedrag of misconfiguraties.

3. Een veilige testomgeving

Voor wie echt wil leren, is het cruciaal om te oefenen in een gecontroleerde omgeving. Dit voorkomt dat je per ongeluk systemen van anderen aanvalt of onbedoeld regels overtreedt. Een veilige testomgeving bestaat idealiter uit:

- Een eigen router of access point waarop je mag testen

- Een extra toestel of laptop die je kunt gebruiken als testdoelwit

- Beveiligingssoftware of loggingtools om netwerkactiviteit te volgen en te analyseren

Je kunt experimenteren met het opzetten van zwakkere beveiligingsinstellingen op je eigen router (zoals WEP) om te zien hoe snel je het netwerk kunt kraken, en vervolgens de instellingen versterken om het verschil te begrijpen.

4. Simulaties en virtuele labs

Een fysieke testomgeving is waardevol, maar voor veel scenario’s kun je ook gebruikmaken van simulaties. Dit zijn speciaal ingerichte omgevingen waarin je zonder risico kunt oefenen met realistische situaties. Enkele goede opties zijn:

- Hack The Box of TryHackMe: interactieve platforms met oefeningen op verschillende niveaus

- Kali NetHunter of Termux sandbox om lokaal te oefenen op je toestel

- Virtuele machines via VirtualBox of VMware met tools zoals Metasploitable

Deze labs laten je oefenen met aanvalstechnieken en verdediging zonder dat je iets of iemand in gevaar brengt. Je leert foutmeldingen herkennen, logs interpreteren en alternatieve aanpakken proberen in een gecontroleerde setting.

5. Leren werken met netwerkanalyse-tools

Voor wie wifi-veiligheid serieus wil begrijpen, zijn analysetools zoals Nmap en Wireshark onmisbaar. Deze tools helpen je te zien wat er écht gebeurt op een netwerk. Wat ze je kunnen leren:

- Nmap: laat zien welke apparaten op een netwerk zitten, welke poorten open staan en welk besturingssysteem waarschijnlijk draait

- Wireshark: toont live dataverkeer en maakt het mogelijk om pakketjes te analyseren die over de lijn gaan

- Tcpdump of Airodump-ng voor lichte alternatieven op de command line

Door te oefenen met deze tools leer je afwijkingen herkennen, services identificeren en ontdekken welke beveiligingsfouten vaak worden gemaakt.

6. Sluit je aan bij de community

Leren hacken, zeker als het gaat om wifi, is geen individuele reis. Je leert sneller, veiliger en beter als je je aansluit bij een community van gelijkgestemden. Er zijn verschillende manieren om dat te doen:

- CTF-platforms (Capture The Flag): zoals PicoCTF, Root Me of OverTheWire

- Online fora en Discord-servers waar beginners en gevorderden kennis delen

- YouTube-kanalen en blogs die tutorials bieden en nieuwe tools uitleggen

- Open Source-projecten waarbij je kunt bijdragen aan ontwikkeling en tegelijk leert van de code

Door je te verbinden met anderen leer je niet alleen technieken, maar ook welke ethische grenzen belangrijk zijn. Je krijgt feedback, ontdekt nieuwe tools en blijft op de hoogte van ontwikkelingen in het veld.

Klaar om te beginnen

Een goede start in wifi-analyse en netwerkonderzoek vraagt om een combinatie van techniek, oefening en mindset. Door te investeren in de juiste apparatuur, kennis en omgeving kun je stap voor stap groeien tot iemand die niet alleen begrijpt hoe wifi werkt, maar ook hoe je netwerken veiliger maakt. Hacking begint met nieuwsgierigheid, maar groeit met toewijding, oefening en de juiste ethische basis.