Digitale weerbaarheid is het vermogen van een organisatie om om te gaan met digitale verstoringen zonder langdurige schade. Bestuurders zien steeds vaker dat informatiebeveiliging direct raakt aan continuïteit, vertrouwen en besluitvorming.

ISO 27001 biedt structuur in een landschap waar dreigingen als hacking steeds geavanceerder worden, en waar incidenten niet alleen operationele impact hebben, maar ook juridische en reputatierisico’s meebrengen.

Hacking bedreigt meer dan IT

Hacking vormt een directe bedreiging voor de continuïteit van organisaties. In plaats van een geïsoleerd IT-incident raakt het digitale aanvallen het hart van de bedrijfsvoering. Operationele processen, reputatie en juridische verplichtingen worden rechtstreeks geraakt. Digitale verstoringen leiden niet alleen tot technische schade, maar ondermijnen de bestuurlijke controle en strategische slagkracht.

Moderne organisaties zijn afhankelijk van digitale systemen voor dienstverlening, communicatie, productie en besluitvorming. Die afhankelijkheid heeft zich sneller ontwikkeld dan het vermogen om risico’s structureel te beheersen. Hacking legt die kwetsbaarheid genadeloos bloot. Zonder een georganiseerde aanpak blijven veel bedrijven blootgesteld aan aanvallen die hun functioneren stilleggen.

Bedrijfscontinuïteit onder druk

Digitale aanvallen maken pijnlijk zichtbaar hoe diep IT verweven is met alle primaire processen. Als toegang tot systemen wordt geblokkeerd of data wordt versleuteld, valt de dienstverlening stil. Medewerkers kunnen niet meer bij informatie, klanten worden niet geholpen, en financiële transacties blijven liggen.

Veel organisaties hebben onvoldoende inzicht in:

- De impact van langdurige digitale uitval op kernprocessen

- De risico’s van verouderde systemen zonder monitoring of herstelcapaciteit

- Afhankelijkheden van externe leveranciers zonder afdoende beveiliging

- De werkelijke tijd die nodig is om volledig te herstellen na een hack

Deze blinde vlekken ondermijnen niet alleen operationele veerkracht, maar vergroten ook de bestuurlijke aansprakelijkheid. Zonder planmatige voorbereiding op digitale verstoringen blijft de regie beperkt.

Digitale weerbaarheid als strategisch belang

Digitale weerbaarheid verwijst naar het vermogen van een organisatie om verstoringen op te vangen, schade te beperken en processen snel te herstellen. Deze capaciteit is bepalend voor het behoud van bedrijfscontinuïteit. Digitale weerbaarheid vereist organisatiebreed inzicht, structurele samenwerking en duidelijke besluitvorming.

Bestuurlijke betrokkenheid wordt essentieel op het moment dat:

- Risico’s worden herkend als structureel, niet als uitzonderingen

- De beveiligingsstrategie is afgestemd op concrete bedrijfsdoelstellingen

- Incidentmeldingen en monitoringinformatie worden opgenomen in managementrapportages

- Verantwoordelijkheid voor digitale risico’s op directieniveau wordt belegd

Digitale weerbaarheid wordt pas effectief als deze verankerd is in beleid, structuur en gedrag. Zonder die verankering blijven maatregelen gefragmenteerd en reactief.

Manipulatie van gegevens als stille schade

Een onderschat risico van hacking is dat gegevens niet worden vernietigd of gestolen, maar subtiel worden gewijzigd. Datamanipulatie tast de betrouwbaarheid van informatie aan, met verstrekkende gevolgen voor compliance, besluitvorming en klantvertrouwen.

Voorbeelden van schade door datamanipulatie:

- Verkeerde voorraadniveaus door aangepaste logistieke data

- Foutieve rapportages aan toezichthouders door gemanipuleerde KPI’s

- Verkeerde medicatiedossiers door onzichtbare aanpassingen in patiëntsystemen

- Aangepaste bankgegevens die leiden tot financiële verliezen

Wanneer de betrouwbaarheid van data verdwijnt, verliest de organisatie haar kernfunctie: het nemen van geïnformeerde beslissingen. Herstel van integriteit is complex, vooral wanneer onduidelijk is wanneer of hoe de data zijn aangetast.

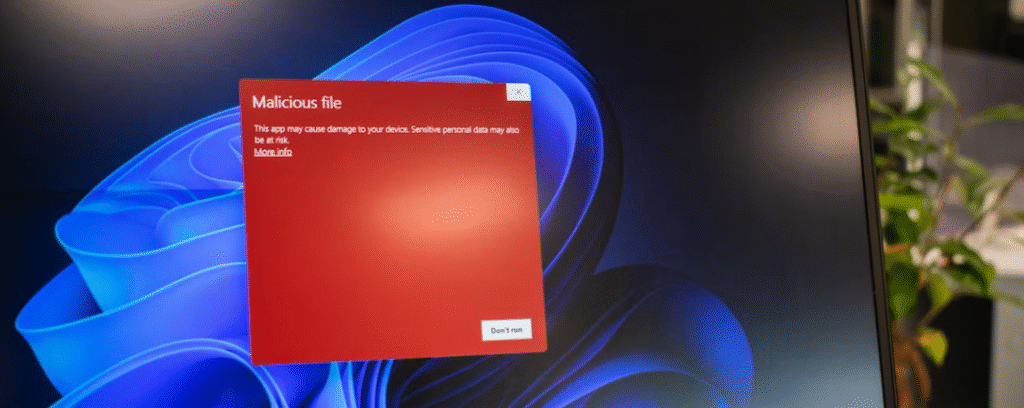

Juridische en reputatierisico’s escaleren snel

Hacking heeft bijna altijd juridische consequenties. Wetgeving zoals gegevensbescherming en sectorale compliance-eisen verplichten tot actie en verantwoording. Schending van die plichten kan leiden tot sancties, schadeclaims en reputatieverlies.

Naast juridische risico’s wordt ook maatschappelijke en commerciële schade zichtbaar:

- Vertrouwensverlies bij klanten, partners en investeerders

- Verminderde marktpositie door negatieve berichtgeving

- Vertraging of afwijzing bij aanbestedingen en samenwerkingen

- Escalatie van incidenten in media of politiek bij publieke organisaties

Bestuurders die digitale risico’s onvoldoende adresseren, verliezen de controle over de impact. De afwezigheid van structurele weerbaarheid kan de positie van de organisatie fundamenteel verzwakken.

Bestuurlijke besluitvorming zonder grip

In veel organisaties ontbreekt overzicht. Digitale dreigingen worden niet standaard opgenomen in risicorapportages. Informatie over incidenten en kwetsbaarheden bereikt het bestuur fragmentarisch of met vertraging. Hierdoor blijven besluiten gebaseerd op onvolledige of verouderde gegevens.

Gebrek aan grip uit zich in:

- Beveiligingsmaatregelen zonder relatie tot bedrijfsprioriteiten

- Rapportages die risico’s bagatelliseren of verbergen

- Incidentafhandeling zonder leerproces of verbetering

- Interne verdeeldheid over verantwoordelijkheden en escalatie

Zonder structuur en informatievoorziening op niveau van het bestuur, ontbreekt de mogelijkheid om adequaat te sturen. Digitale risico’s blijven daardoor sluimerend aanwezig, tot ze zich manifesteren in de vorm van disruptie, financiële schade of verlies van vertrouwen.

ISO 27001 en digitale weerbaarheid

Digitale weerbaarheid vereist structuur, continuïteit en meetbaarheid. ISO 27001 biedt hiervoor een praktisch en internationaal erkend raamwerk. Het richt zich niet uitsluitend op technische maatregelen, maar op het stelselmatig beheren van informatiebeveiligingsrisico’s binnen de context van de organisatie. Daarmee levert het fundament voor het verhogen van weerbaarheid tegen incidenten zoals hacking.

Waar veel organisaties reageren op incidenten, stelt ISO 27001 een proactieve aanpak centraal. De norm verplicht tot het opzetten van een Information Security Management System (ISMS). Dat systeem is geen software of product, maar een managementstructuur waarmee informatiebeveiliging wordt georganiseerd, bewaakt, beoordeeld en verbeterd.

Inbedding in organisatiedoelstellingen

ISO 27001 positioneert informatiebeveiliging als onderdeel van de bedrijfsstrategie. Digitale risico’s worden niet langer beheerd op operationeel niveau alleen, maar krijgen een vaste plek in beleidsvorming en managementprocessen. Hierdoor ontstaat bestuurlijk eigenaarschap en wordt hacking erkend als strategische bedreiging.

De integratie van het ISMS in de bedrijfsvoering uit zich onder meer in:

- Beleidsdoelstellingen die afgestemd zijn op informatiebeveiliging

- Managementrapportages waarin beveiligingsstatus en incidenten structureel zijn opgenomen

- Geborgd eigenaarschap voor informatiebeveiliging op directieniveau

- Procedures voor het bijstellen van maatregelen bij veranderende risico’s

In plaats van ad-hoc maatwerk, ontstaat een herhaalbare en schaalbare structuur waarin risico’s beheerst worden binnen vastgestelde grenzen.

Systematische benadering van risicobeheer

ISO 27001 vereist dat organisaties op basis van hun eigen situatie een risicogebaseerde aanpak hanteren. Dit betekent dat niet alle mogelijke dreigingen gelijk worden behandeld, maar dat keuzes gemaakt worden op basis van impact, waarschijnlijkheid en relevantie. Hacking wordt hierbij behandeld als een van de meest actuele digitale dreigingen, die gevolgen kan hebben voor beschikbaarheid, integriteit of vertrouwelijkheid van informatie.

Het ISMS maakt het mogelijk om:

- Risico’s periodiek en aantoonbaar te beoordelen

- Prioriteit te geven aan de bescherming van kritieke processen en gegevens

- Maatregelen te selecteren die passen bij het risicoprofiel

- Beleid bij te stellen op basis van toetsbare evaluaties

Deze aanpak maakt informatiebeveiliging minder afhankelijk van individuen en meer van structuur. Besluiten worden herleidbaar, maatregelen toetsbaar en de status van beveiliging bespreekbaar op strategisch niveau.

Voorkomen van organisatorische versnippering

Zonder ISMS blijven verantwoordelijkheden, maatregelen en rapportages over informatiebeveiliging vaak verspreid over verschillende afdelingen. Afhankelijkheden zijn onduidelijk, eigenaarschap ontbreekt en maatregelen sluiten niet op elkaar aan. ISO 27001 doorbreekt dit patroon door structuur af te dwingen.

Binnen het kader van de norm worden onder meer:

- Rollen en verantwoordelijkheden expliciet vastgelegd

- Processen gestandaardiseerd en geborgd via documentatie

- Communicatie over beveiliging ingericht via formele kanalen

- Evaluatiemomenten vastgesteld op managementniveau

Hierdoor ontstaat samenhang tussen beleid, uitvoering en monitoring. Beveiligingsmaatregelen worden niet langer los uitgevoerd, maar als integraal onderdeel van een managementcyclus.

Betrokkenheid van topmanagement

ISO 27001 maakt duidelijk dat digitale weerbaarheid niet bereikt wordt zonder betrokkenheid van het hoogste management. Het bestuur is verantwoordelijk voor het stellen van doelen, beschikbaar stellen van middelen en toezicht houden op effectiviteit. De norm schrijft niet voor hoe dit moet, maar vereist dat deze elementen aantoonbaar zijn belegd.

Topmanagement speelt onder meer een rol in:

- Vaststellen en goedkeuren van het informatiebeveiligingsbeleid

- Formeel benoemen van rollen en verantwoordelijkheden binnen het ISMS

- Beoordelen van het functioneren van het ISMS via managementreviews

- Besluitvorming bij afwijkingen, incidenten of nieuwe dreigingen

Deze verankering dwingt besluitvorming af en voorkomt dat beveiligingsvraagstukken beperkt blijven tot technische specialisten of middenmanagement.

Flexibiliteit binnen een gestructureerde aanpak

Hoewel ISO 27001 een gestandaardiseerd raamwerk biedt, is het toepasbaar op organisaties van verschillende omvang, sectoren en volwassenheidsniveaus. De norm is gebaseerd op contextspecifieke toepassing. Organisaties bepalen zelf welke risico’s relevant zijn, welke maatregelen effectief zijn en in welk tempo de implementatie plaatsvindt.

De structuur maakt het mogelijk om:

- Kleine stappen te zetten binnen een lange termijnverbetering

- Verbeterpunten op te pakken na incidenten of auditbevindingen

- Processen aan te passen aan technologische ontwikkelingen of wetgeving

- Maatregelen te prioriteren op basis van risico’s, in plaats van capaciteit

Risico’s door hacking inzichtelijk maken

Het beoordelen van digitale risico’s is een verplicht onderdeel van ISO 27001. Deze risicobeoordeling vormt de basis voor het nemen van doordachte maatregelen. Zonder dit inzicht blijft beveiliging willekeurig en reactief. Hacking wordt binnen deze aanpak behandeld als een concrete bedreiging die gevolgen kan hebben voor integriteit, beschikbaarheid of vertrouwelijkheid van informatie.

De norm verplicht niet tot één specifieke methode, maar schrijft wel voor dat de beoordeling systematisch, reproduceerbaar en afgestemd op de organisatiecontext moet zijn. Dat betekent dat elk risico – waaronder digitale aanvallen – binnen dezelfde structuur wordt gewogen, op basis van vooraf bepaalde criteria.

Informatie als kwetsbaar bezit

In de context van ISO 27001 worden informatiemiddelen niet alleen technisch, maar ook procesmatig beschouwd. Niet het systeem op zich is leidend, maar de informatie die via dat systeem wordt verwerkt. Hacking richt zich zelden op technologie als doel op zich. De waarde van de aanval zit in toegang tot gevoelige, strategische of bedrijfsbrede informatie.

Bij het in kaart brengen van risico’s wordt onder meer gekeken naar:

- Welke informatie onmisbaar is voor het functioneren van bedrijfsprocessen

- Welke gegevens mogelijk impact hebben bij verlies, wijziging of openbaarmaking

- Hoe informatie wordt opgeslagen, verzonden, verwerkt en beheerd

- Welke afhankelijkheden er zijn van externe partijen voor informatie-uitwisseling

Dit leidt tot een informatiegericht beeld van de kwetsbaarheid van de organisatie, met hacking als een van de scenario’s die structureel wordt meegenomen in de analyse.

Gecontroleerde afweging van risico’s

Een van de kernprincipes van ISO 27001 is dat risico’s niet ad hoc worden beoordeeld. In plaats daarvan wordt gewerkt met vastgelegde criteria, die bepalen wanneer een risico als significant wordt beschouwd. Die criteria worden vooraf vastgesteld en afgestemd op de risicobereidheid van de organisatie.

Dat betekent in de praktijk:

- Impact en waarschijnlijkheid worden gescoord op basis van objectieve maatstaven

- Drempelwaarden worden vastgesteld om te bepalen wanneer actie nodig is

- Kwantitatieve en kwalitatieve inschattingen worden structureel gecombineerd

- Scenario’s zoals hacking worden niet beoordeeld op onderbuikgevoel, maar op meetbare gevolgen

Door deze benadering ontstaat consistentie in besluitvorming. Digitale risico’s worden gewogen op dezelfde manier als andere bedrijfsrisico’s, wat integratie in governance vergemakkelijkt.

Impact van hacking op kernprocessen

Het onderscheid tussen technische en organisatorische risico’s vervaagt wanneer digitale aanvallen worden doorvertaald naar procesniveau. Informatiebeveiliging is geen afzonderlijke discipline meer, maar een integraal onderdeel van bedrijfsvoering. Hacking wordt binnen de risicoanalyse dan ook gekoppeld aan concrete gevolgen voor processen.

Voorbeelden van mogelijke effecten:

- Vertraging in dienstverlening door verlies van toegang tot klantgegevens

- Stilstand in logistiek of productie als gevolg van verstoorde planningssystemen

- Juridische verplichtingen bij datalekken met meldplicht

- Financiële schade bij fraude via gemanipuleerde betaalsystemen

Deze doorvertaling maakt risico’s concreet. Niet het technische incident staat centraal, maar het gevolg voor de bedrijfscontinuïteit.

Inrichting van risicobeoordeling als doorlopend proces

ISO 27001 vereist dat de risicoanalyse niet eenmalig wordt uitgevoerd, maar een terugkerend onderdeel is van het managementsysteem. Nieuwe technologieën, gewijzigde processen of veranderende dreigingen – zoals geavanceerdere vormen van hacking – moeten aanleiding zijn om risico’s opnieuw te beoordelen.

De uitvoering van dit proces omvat doorgaans:

- Periodieke actualisatie van risicoregisters en scenario’s

- Integratie van externe dreigingsinformatie in analyses

- Review van bestaande maatregelen op effectiviteit

- Documentatie van keuzes en bijbehorende verantwoordelijkheden

Door deze dynamische opzet blijft het beeld van risico’s actueel en sluit het aan bij de veranderende realiteit waarin organisaties opereren.

Rol van risicobeoordeling in besluitvorming

De kracht van een structurele risicobeoordeling ligt in de toepasbaarheid voor besluitvorming. Bestuurders krijgen een duidelijk overzicht van de digitale dreigingen die relevant zijn voor hun organisatie, inclusief de potentiële gevolgen bij uitval of inbreuk. Hacking komt hierdoor in beeld als bestuurlijk risico, niet als IT-kwestie.

Het resultaat is:

- Inzicht in prioriteiten voor investeringen in maatregelen

- Begrip van risicoacceptatie versus risicobeheersing

- Mogelijkheid om verantwoorde keuzes te maken bij conflicterende belangen

- Betere verankering van digitale veiligheid in strategische discussies

Wanneer deze inzichten consequent worden gebruikt, ontstaat een veerkrachtige organisatie die gericht investeert in preventie, detectie en herstelcapaciteit.

Maatregelen tegen hackers

Inzicht in digitale risico’s is waardevol, maar zonder actie verandert er niets. ISO 27001 vereist daarom dat organisaties hun risicoanalyse vertalen naar concrete maatregelen. Niet op basis van standaardlijstjes, maar afgestemd op de eigen kwetsbaarheden. Hacking wordt benaderd als een beheersbaar risico waarvoor passende bescherming nodig is. Dat vraagt om keuzes maken, documenteren en uitvoeren.

De norm noemt dit proces ‘risicobehandeling’. Het gaat om het selecteren, implementeren en bewaken van maatregelen die risico’s terugbrengen tot een acceptabel niveau. Daarbij geldt: wat niet wordt aangepakt, moet worden verantwoord. Deze aanpak maakt informatiebeveiliging aantoonbaar en herleidbaar.

Maatregelen afstemmen op dreiging

Er bestaat geen universele set beveiligingsmaatregelen die overal werkt. Elke organisatie moet zelf bepalen wat effectief is. ISO 27001 biedt met Annex A een set van maatregelen die als vertrekpunt kan dienen, maar de toepassing hangt af van context en risico-inschatting.

Voor hacking betekent dit bijvoorbeeld:

- Technische maatregelen zoals netwerksegmentatie of versleuteling

- Organisatorische maatregelen zoals bewustwordingstraining of toegangsbeheer

- Procedurele stappen zoals logging, analyse of incidentrespons

Het effect zit niet in de hoeveelheid maatregelen, maar in de geschiktheid ervan. Een complexe oplossing heeft weinig waarde als ze niet wordt gebruikt, niet wordt begrepen of nergens op aansluit.

Statement of Applicability als toetssteen

Elke ISO 27001-implementatie vereist het opstellen van een zogeheten Statement of Applicability (SoA). Hierin staat welke maatregelen uit Annex A zijn gekozen, welke zijn afgewezen en waarom. Dit document vormt de brug tussen risicoanalyse en uitvoering.

De waarde van de SoA:

- Dwingt tot bewuste keuzes over beveiliging

- Laat zien welke maatregelen worden toegepast tegen risico’s zoals hacking

- Voorkomt dat maatregelen willekeurig worden ingevoerd of vergeten

- Maakt verantwoording aan management, auditors en toezichthouders mogelijk

Zonder SoA blijft onduidelijk waarom bepaalde risico’s wel of niet zijn afgedekt. Dat maakt bijsturing lastig en communicatie kwetsbaar.

Beveiliging is meer dan techniek

Bij het kiezen van maatregelen is techniek belangrijk, maar zelden voldoende. Hackers maken vaak gebruik van menselijke fouten, onduidelijke procedures of ontbrekend toezicht. ISO 27001 benadrukt daarom ook het belang van niet-technische maatregelen.

Veelvoorkomende organisatorische keuzes zijn:

- Heldere toewijzing van verantwoordelijkheden

- Toegangsrechten gekoppeld aan functies, niet aan personen

- Bewustwordingsprogramma’s voor medewerkers

- Afspraken over informatie-uitwisseling met leveranciers

Zonder aandacht voor gedrag en proces blijven technische maatregelen een zwakke schil. Zeker bij hacking speelt het gedrag van gebruikers een grote rol in het ontstaan én beperken van schade.

Maatregelen effectief implementeren

Het selecteren van maatregelen is één stap, maar implementatie vereist draagvlak, kennis en doorzettingsvermogen. ISO 27001 vraagt daarom om documentatie, planning en evaluatie. Maatregelen moeten niet alleen worden ingevoerd, maar ook getest, verbeterd en afgestemd op de organisatiecultuur.

Effectieve implementatie kenmerkt zich door:

- Relevante procedures die begrijpelijk zijn voor betrokkenen

- Integratie van beveiligingsmaatregelen in bestaande werkprocessen

- Regelmatige controle op naleving en effectiviteit

- Feedbackloops waarin gebruikers knelpunten kunnen melden

Hierdoor wordt beveiliging onderdeel van het dagelijks werk, in plaats van een losstaand systeem.

Reageren op verandering

Risico’s veranderen. Nieuwe technologie, personeelswisselingen of veranderende wetgeving kunnen bestaande maatregelen verzwakken of overbodig maken. ISO 27001 vereist daarom dat maatregelen worden herzien wanneer dat nodig is.

Hackingmethodes ontwikkelen zich snel. Organisaties die hun beveiligingskeuzes niet periodiek evalueren, blijven achter bij de dreiging. Een actieve benadering betekent:

- Periodiek herzien van het SoA-document

- Integratie van nieuwe risico’s in bestaande processen

- Aanpassen van maatregelen op basis van incidenten, audits of signalen

- Afstemmen met externe partners over gezamenlijke verantwoordelijkheden

Veerkracht door leren en verbeteren

Digitale aanvallen zoals hacking zullen blijven plaatsvinden, ongeacht de getroffen maatregelen. ISO 27001 erkent dat risico’s nooit volledig te elimineren zijn. Daarom draait het niet alleen om preventie, maar ook om herstelvermogen. Organisaties die zich richten op veerkracht zorgen ervoor dat één incident niet leidt tot blijvende schade.

ISO 27001 vereist dat het managementsysteem continu wordt geëvalueerd en verbeterd. Niet als sluitstuk, maar als vast onderdeel van de cyclus. Hierdoor wordt informatiebeveiliging geen eenmalig project, maar een doorlopend proces van aanpassing, aanscherping en optimalisatie.

Interne audits als leerinstrument

Een vast onderdeel van ISO 27001 is de interne audit. Die is bedoeld om te toetsen of het ISMS werkt zoals bedoeld. Niet alleen op papier, maar ook in de praktijk. Audits richten zich niet op schuldvragen, maar op verbeterkansen. Bij hacking is dat extra relevant: veel kwetsbaarheden komen pas aan het licht als processen kritisch worden bekeken.

Effectieve audits geven inzicht in:

- Afwijkingen tussen beleid en uitvoering

- Maatregelen die onvoldoende werken of niet worden nageleefd

- Onbedoelde risico’s die buiten beeld zijn gebleven

- Processen die onduidelijk, dubbel of overbodig zijn geworden

Deze inzichten vormen de basis voor gerichte verbetering. Organisaties die structureel auditen, bouwen een realistisch beeld op van hun digitale weerbaarheid.

Incidenten als input voor versterking

Hacking laat vaak meer zien dan alleen een technische zwakte. Incidenten brengen ook organisatorische tekortkomingen aan het licht: gebrekkige communicatie, trage besluitvorming of onduidelijke verantwoordelijkheden. ISO 27001 vereist dat zulke incidenten worden onderzocht, gedocumenteerd en gebruikt voor aanpassing van processen.

Verbetering na incidenten betekent onder meer:

- Oorzaken analyseren, niet alleen symptomen

- Corrigerende maatregelen vastleggen en opvolgen

- Interne communicatie verbeteren rondom beveiliging

- Aanpassen van procedures die herstel vertragen of blokkeren

Het doel is niet foutloos worden, maar beter voorbereid zijn op wat er komt. Organisaties die open omgaan met incidenten bouwen vertrouwen op – intern én extern.

Managementreviews als structureel moment

Naast audits vereist ISO 27001 een formele evaluatie door het topmanagement: de managementreview. Deze bespreekt de prestaties van het ISMS op basis van meetresultaten, incidenten, audits en veranderende risico’s. Hierdoor ontstaat bestuurlijke betrokkenheid bij de effectiviteit van maatregelen.

Een goede managementreview bespreekt:

- De mate waarin doelen zijn gehaald

- Belangrijke wijzigingen in interne of externe omstandigheden

- Nieuwe risico’s die aanpassing vereisen

- Verbeteracties en beschikbare middelen

Deze terugkoppeling zorgt ervoor dat informatiebeveiliging op de agenda blijft staan. Hacking wordt dan geen verrassing, maar een bekend scenario waarvoor tijdig wordt bijgestuurd.

Continu verbeteren via PDCA

De aanpak van ISO 27001 is gebaseerd op het PDCA-model: Plan, Do, Check, Act. Deze cyclus dwingt af dat maatregelen niet alleen worden gepland en uitgevoerd, maar ook worden geëvalueerd en bijgestuurd. Digitale weerbaarheid ontstaat dus niet in één stap, maar door herhaling en verfijning.

In de praktijk betekent dat:

- Beveiligingsbeleid wordt getoetst aan veranderende dreigingen

- Processen worden aangepast op basis van praktijkervaring

- Maatregelen worden verbeterd wanneer effectiviteit afneemt

- Feedback uit audits, incidenten en gebruikers wordt gebruikt voor optimalisatie

Zo ontstaat een systeem dat niet alleen functioneert bij normale omstandigheden, maar zich ook aanpast onder druk.

De 10 belangrijkste takeaways

Digitale weerbaarheid is niet het resultaat van technologie alleen, maar van goed bestuur, consistente processen en het vermogen om te leren van verstoringen. ISO 27001 biedt geen garantie tegen aanvallen, maar wel een aantoonbare structuur waarin risico’s – zoals hacking – systematisch worden beheerst. Organisaties die informatiebeveiliging zien als een integraal onderdeel van bedrijfsvoering, bouwen veerkracht die verder gaat dan reactieve bescherming.

1. ISO 27001 is geen technisch middel, maar een bestuursinstrument

Het ISMS dwingt organisaties om digitale risico’s te behandelen als structureel onderdeel van beleid en besluitvorming. Daarmee wordt informatiebeveiliging verankerd in strategie, niet gedelegeerd naar operationele afdelingen.

2. Hacking wordt pas beheersbaar als het bestuursmatig eigenaarschap krijgt

Digitale aanvallen raken bedrijfscontinuïteit, reputatie en juridische positie. Door hacking te beschouwen als bestuurlijk risico ontstaat ruimte voor structurele maatregelen en verantwoord risicobeheer.

3. Risicoanalyse is de brug tussen dreiging en besluitvorming

Beoordeling van risico’s – inclusief impact en waarschijnlijkheid – bepaalt welke maatregelen relevant zijn. Het voorkomt willekeur en maakt informatiebeveiliging herleidbaar en onderbouwd.

4. De SoA is de centrale verantwoording over beveiligingskeuzes

De Statement of Applicability legt vast welke maatregelen wel of niet zijn toegepast en waarom. Dit document vormt het bewijs dat risico’s serieus zijn genomen en keuzes zijn gebaseerd op analyse, niet op routine.

5. Veerkracht is belangrijker dan perfectie

Hacking laat zien dat incidenten onvermijdelijk zijn. Wat telt is hoe snel een organisatie reageert, herstelt en leert – dat bepaalt de uiteindelijke schade, niet de aanwezigheid van kwetsbaarheden alleen.

6. Informatiebeveiliging is organisatiebreed en niet optioneel

De rol van een Information Security Officer is essentieel om beveiliging te coördineren, evalueren en verbeteren. Zonder deze rol ontstaat fragmentatie, met gaten in verantwoordelijkheden, communicatie en controle.

7. Effectieve maatregelen zijn ingebed in gedrag en cultuur

Zonder aansluiting bij werkwijzen en bewustzijn blijven maatregelen op papier staan. Alleen als medewerkers begrijpen waarom iets moet, en hoe, wordt beveiliging echt effectief.

8. Managementreviews bepalen of beveiliging op koers blijft

Het topmanagement moet het ISMS niet alleen goedkeuren, maar ook actief bijsturen op basis van feiten. Reviews bieden dat moment, en zorgen ervoor dat informatiebeveiliging meebeweegt met veranderende risico’s.

9. Beveiliging zonder monitoring is gissen, geen sturen

Audits, incidentrapportages en meetindicatoren geven inzicht in de werking van het ISMS. Zonder deze input ontbreekt de mogelijkheid om onderbouwd te verbeteren of aan te tonen wat werkt.

10. Digitale weerbaarheid vraagt om structuur, ritme en aanpassing

Losse acties zijn onvoldoende. ISO 27001 biedt een cyclisch en schaalbaar kader waarin plannen, uitvoeren, controleren en bijsturen centraal staan – essentieel voor organisaties die willen groeien in volwassenheid.