In de fascinerende wereld van cybersecurity en netwerkinfiltratie speelt de techniek van de reverse shell een cruciale rol. Dit krachtige instrument stelt hackers in staat om op afstand controle te nemen over een doelsysteem, wat essentieel is voor zowel offensieve als defensieve cyberoperaties.

Wat is een Reverse Shell?

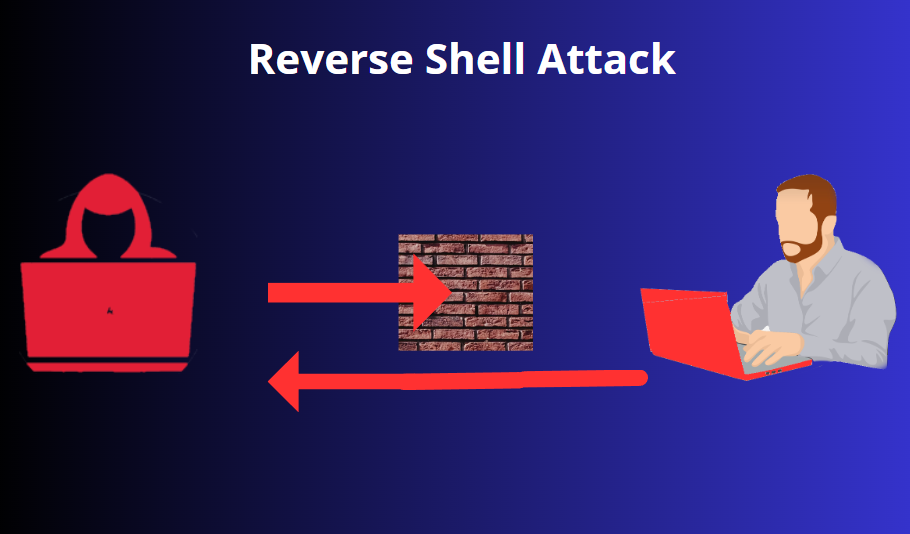

Een reverse shell ontstaat wanneer een doelsysteem een verbinding terug maakt naar het aanvallende systeem, waardoor de aanvaller opdrachten kan uitvoeren op het doelsysteem alsof hij lokaal aanwezig is. Dit wordt bereikt door het omdraaien van de traditionele rollen van client en server in de shell-toegang, waardoor het een ‘reverse’ shell wordt.

Waarom Reverse Shells?

- Omzeilen van Firewalls: Veel firewalls zijn geconfigureerd om inkomende verbindingen te blokkeren, maar staan uitgaande verbindingen toe. Een reverse shell maakt gebruik van deze configuratie door de doelmachine het initiatief te laten nemen.

- Anonimiteit en Ontduiking: Het is gemakkelijker voor de aanvaller om detectie te ontwijken en zijn locatie te verbergen wanneer het doelsysteem de verbinding initieert.

- Geavanceerde Netwerkinfiltratie: Eenmaal binnen, kunnen aanvallers het doelsysteem gebruiken als springplank voor verdere exploratie binnen het netwerk.

Implementatie van Reverse Shells

- Gebruik van Scripttalen: Veel reverse shells worden geïmplementeerd met behulp van scripttalen zoals Bash, Python, of Perl, dankzij hun vermogen om te interageren met de systeemshell.

- Misbruik van Kwetsbaarheden: Aanvallers kunnen reverse shells implementeren door kwetsbaarheden in webapplicaties te exploiteren, zoals SQL-injectie of remote file inclusion.

- Verborgen Communicatiekanalen: Technieken zoals het versleutelen van de shell-verbinding of het gebruiken van niet-standaard poorten helpen om de communicatie verborgen te houden voor netwerkmonitors.

Verschil tussen Reverse Shell en Bind Shell

Reverse Shell

- Bij een reverse shell initieert de doelcomputer (het slachtoffer) de verbinding met de aanvaller. Dit gebeurt vaak door het uitvoeren van een commando of script dat de shell van het slachtoffer verbindt met een luisterende poort op de computer van de aanvaller.

- Het grootste voordeel van een reverse shell is dat het de natuurlijke verdediging van firewalls kan omzeilen, aangezien de meeste firewalls uitgaande verbindingen toestaan.

- Reverse shells zijn bijzonder effectief in situaties waar de aanvaller niet direct toegang heeft tot het doelnetwerk of wanneer netwerkbeveiligingsmaatregelen zoals NAT en firewalls het vestigen van een directe verbinding verhinderen.

Bind Shell

- Een bind shell wordt gecreëerd wanneer een shell wordt gebonden aan een specifieke luisterende poort op het doelsysteem. De aanvaller kan vervolgens verbinding maken met deze poort om commando’s uit te voeren.

- Dit type shell vereist dat de aanvaller actief verbinding maakt met het doelsysteem, wat riskanter kan zijn vanuit een detectieperspectief, omdat inkomende verbindingen vaak meer gemonitord en beperkt worden door firewalls.

- Bind shells worden vaak gebruikt wanneer de aanvaller al toegang heeft tot het netwerk en minder beperkingen ondervindt van netwerkbeveiligingsmaatregelen.

Maatregelen tegen Reverse en Bind Shells

Bedrijven kunnen verschillende maatregelen nemen om zich te beschermen tegen de risico’s die gepaard gaan met reverse en bind shells:

- Verbeterde Monitoring en Detectie: Gebruik geavanceerde intrusion detection systemen (IDS) en intrusion prevention systemen (IPS) die specifiek zijn afgestemd op het detecteren van ongebruikelijke netwerkactiviteiten, zoals onverwachte uitgaande verbindingen die wijzen op een reverse shell of ongeautoriseerde luisterende poorten die duiden op een bind shell.

- Strikt Firewallbeleid: Configureer firewalls om onnodige inkomende en uitgaande verbindingen te blokkeren. Beperk toegang tot alleen die diensten en poorten die absoluut noodzakelijk zijn voor bedrijfsactiviteiten.

- Segmentatie van het Netwerk: Door het netwerk in segmenten op te delen, kunnen bedrijven de beweging van een aanvaller binnen het netwerk beperken, zelfs als deze erin slaagt een shell op te zetten.

- Patchbeheer: Regelmatig updaten en patchen van systemen en software om bekende kwetsbaarheden te verhelpen die misbruikt kunnen worden om reverse of bind shells op te zetten.

- Bewustwordingstraining voor Medewerkers: Opleiden van personeel om phishingpogingen en andere veelvoorkomende aanvalsmethoden die gebruikt worden om malafide shells op te zetten, te herkennen.

- Gebruik van Veilige Configuraties: Zorg ervoor dat systemen en applicaties zijn geconfigureerd volgens de beste beveiligingspraktijken, waaronder het uitschakelen van onnodige services en het beperken van de rechten van systeemaccounts.

- Toepassen van Encryptie: Gebruik VPNs en andere encryptietechnieken voor alle externe toegang tot het netwerk om de kans te verkleinen dat communicatie kan worden onderschept en gemanipuleerd.

Door deze maatregelen te implementeren, kunnen bedrijven de veiligheid van hun digitale omgeving verbeteren en zich beter wapenen tegen de risico’s die reverse en bind shells met zich meebrengen. Het is van cruciaal belang dat organisaties een proactieve houding aannemen ten opzichte van cybersecurity, gezien de constante evolutie van aanvalstechnieken en de inventiviteit van aanvallers.

- Regelmatige Beveiligingsaudits: Het uitvoeren van regelmatige beveiligingsaudits en kwetsbaarheidsscans kan helpen bij het vroegtijdig identificeren van potentiële zwakke plekken die misbruikt kunnen worden voor het opzetten van reverse of bind shells.

- Gebruik van Endpoint Protection Platforms (EPP): Implementeer geavanceerde endpointbeveiliging die niet alleen traditionele malware detecteert, maar ook gedragsanalyse gebruikt om verdachte activiteiten te identificeren, zoals pogingen om reverse of bind shells op te zetten.

- Zero Trust Beveiligingsmodel: Adopteer een Zero Trust-beveiligingsmodel dat ervan uitgaat dat interne en externe netwerken inherent onveilig zijn. Dit model vereist strikte verificatie en autorisatie voor elke gebruiker en elk apparaat dat toegang probeert te krijgen tot netwerkbronnen, waardoor de kans op succesvolle aanvallen wordt verkleind.

Weerbaarheid

Het beveiligen van netwerkpoorten tegen reverse en bind shells vereist een gelaagde beveiligingsstrategie die zowel preventieve als reactieve maatregelen omvat. Door de bovenstaande best practices te implementeren, kunnen bedrijven hun weerbaarheid tegen cyberaanvallen aanzienlijk verhogen en de veiligheid van hun digitale assets waarborgen. Het is belangrijk om te erkennen dat in de strijd tegen cyberdreigingen continue waakzaamheid, educatie en technologische innovatie essentieel zijn.