Webapplicaties zijn een essentieel onderdeel van onze digitale wereld, maar brengen ook aanzienlijke beveiligingsrisico’s met zich mee. Naarmate deze applicaties complexer worden en vaker worden geüpdatet, neemt de kans toe dat ze gehackt worden.

Voor 2025 wordt verwacht dat AI en machine learning een grotere rol zullen spelen bij het opsporen en mitigeren van kwetsbaarheden. Bovendien vormt de beveiliging van API’s een groeiende uitdaging, aangezien deze steeds vaker worden gebruikt om gevoelige data te delen. Door middel van continue beveiligingstests en het integreren van DevSecOps-praktijken, kunnen organisaties zich beter wapenen tegen potentiële aanvallen en hacking-pogingen. Het is cruciaal dat bedrijven proactief blijven en hun beveiligingsmaatregelen blijven aanscherpen om datalekken en andere cyberdreigingen te voorkomen.

De evolutie van webapplicatiebeveiliging

Moderne webapplicaties zijn aanzienlijk complexer geworden en worden regelmatig geüpdatet om nieuwe functies toe te voegen en beveiligingslekken te dichten. Deze frequente updates, hoewel cruciaal voor de beveiliging en functionaliteit, vergroten ook het aanvalsoppervlak van een applicatie. Uit onderzoek blijkt dat 71% van de organisaties hun webapplicaties minstens één keer per week bijwerkt. Dit maakt het lastig om een volledig overzicht te behouden van alle API’s en microservices die onderdeel uitmaken van de applicatie-infrastructuur.

Uitdagingen bij frequente updates

Het constant doorvoeren van updates kan verschillende uitdagingen met zich meebrengen. Enerzijds helpen updates om bekende kwetsbaarheden te verhelpen en nieuwe beveiligingsfunctionaliteiten te implementeren. Denk hierbij aan verbeterde encryptiemethoden of robuustere authenticatieprocessen. Anderzijds kunnen regelmatige updates ook ongewenste bijwerkingen hebben, zoals compatibiliteitsproblemen met andere softwarecomponenten of zelfs het introduceren van nieuwe beveiligingslekken als de updates niet grondig getest zijn.

Een belangrijk aspect van frequente updates is de bescherming tegen zero-day kwetsbaarheden, beveiligingslekken die nog niet door de softwareleverancier zijn ontdekt. Door snel updates en patches te implementeren, verkleinen organisaties het venster waarin hackers deze kwetsbaarheden kunnen misbruiken. Dit verkleint de kans op aanvallen waarbij nog geen oplossing beschikbaar is.

Risico’s van verwaarloosde updates

Het niet tijdig doorvoeren van software-updates kan ernstige gevolgen hebben voor de beveiliging van een webapplicatie. Verouderde software met bekende kwetsbaarheden biedt cybercriminelen een gemakkelijke toegangspoort. Hierdoor kunnen zij ongeautoriseerde toegang krijgen tot gevoelige informatie, bedrijfsprocessen verstoren of zelfs controle over volledige systemen overnemen. Naast het risico van directe aanvallen kunnen verouderde systemen ook leiden tot operationele verstoringen, zoals systeemcrashes of prestatieproblemen.

Een ander probleem is dat organisaties die hun software niet regelmatig updaten vaak niet voldoen aan wettelijke en industriestandaarden op het gebied van cybersecurity. Dit kan niet alleen leiden tot beveiligingsincidenten, maar ook tot juridische problemen en hoge boetes. In sectoren zoals de gezondheidszorg en financiën, waar naleving van regelgeving essentieel is, kan dit desastreuze gevolgen hebben.

De groei van DDoS-aanvallen en botverkeer

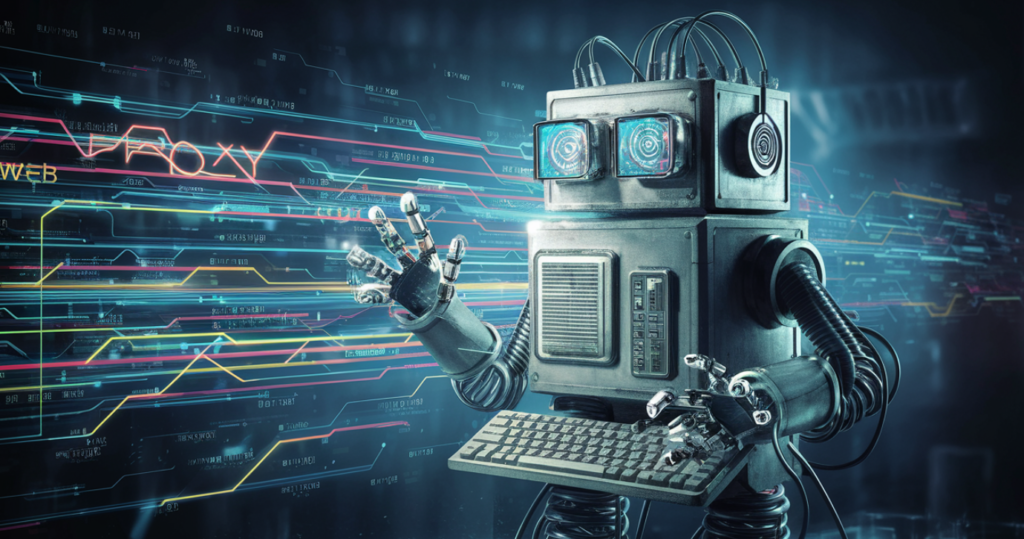

Naast de uitdagingen rondom software-updates, worden webapplicaties steeds vaker geconfronteerd met Distributed Denial of Service (DDoS)-aanvallen en schadelijk botverkeer. Deze aanvallen worden steeds groter en complexer. In 2023 registreerde een bedrijf een DDoS-aanval die drie keer groter was dan eerder waargenomen aanvallen. Deze aanvallen kunnen applicaties volledig platleggen, vooral als ze gericht zijn op onbeschermde API’s en andere kwetsbare delen van de infrastructuur.

Ook botverkeer blijft een groeiend probleem. Ongeveer een derde van al het webverkeer bestaat uit bots. Hoewel niet alle bots schadelijk zijn, wordt het merendeel geclassificeerd als potentieel gevaarlijk, omdat ze vaak worden ingezet voor kwaadaardige doeleinden zoals credential stuffing, het hoarden van voorraden, of scraping van gegevens.

Beste praktijken voor het beheer van software-updates

Om de risico’s te beperken, moeten organisaties enkele best practices volgen bij het beheer van software-updates:

- Automatisering: Gebruik geautomatiseerde systemen om updates snel en efficiënt te implementeren, zonder handmatige fouten.

- Testen: Test alle updates eerst in een gecontroleerde omgeving voordat ze in de productieomgeving worden doorgevoerd om eventuele incompatibiliteiten of problemen te identificeren.

- Inventarisatie: Houd een gedetailleerde inventaris bij van alle softwarecomponenten en zorg ervoor dat deze up-to-date zijn.

Door deze best practices toe te passen, kunnen organisaties de beveiliging van hun webapplicaties aanzienlijk verbeteren en zich beter wapenen tegen de steeds veranderende dreigingen in de digitale wereld. Het regelmatig doorvoeren van updates is daarbij essentieel om hacking-pogingen te voorkomen en de continuïteit van bedrijfsprocessen te waarborgen.

Belangrijke trends voor 2025 in webapplicatiebeveiliging

Webapplicatiebeveiliging evolueert voortdurend om gelijke tred te houden met de snelle veranderingen in technologie en bedreigingslandschap. Voor 2025 zijn er een aantal belangrijke trends te onderscheiden die organisaties zullen helpen bij het beschermen van hun digitale activa. Deze trends omvatten de integratie van AI en machine learning in beveiliging, de toenemende focus op API-beveiliging, continue beveiligingstests gedurende de hele software development lifecycle (SDLC) en de toename van DDoS-aanvallen en botverkeer.

AI en Machine Learning in Beveiliging

De inzet van kunstmatige intelligentie (AI) en machine learning (ML) in cybersecurity biedt organisaties krachtige tools om bedreigingen sneller en nauwkeuriger te identificeren. Deze technologieën maken gebruik van enorme hoeveelheden data om patronen en afwijkingen te detecteren die anders mogelijk over het hoofd zouden worden gezien. AI-gestuurde beveiligingsoplossingen helpen bij het:

- Automatisch detecteren van kwetsbaarheden: Door gebruik te maken van AI-modellen kunnen beveiligingssystemen anomalieën in het netwerkverkeer, ongebruikelijke gebruikersactiviteit of verdachte codepatronen identificeren. Dit verbetert de algehele respons op potentiële dreigingen.

- Risicoprioritering: Met machine learning kunnen risico’s automatisch worden geclassificeerd op basis van waarschijnlijkheid en impact, waardoor beveiligingsteams zich kunnen concentreren op de meest kritieke problemen. Dit vermindert de belasting van ontwikkelaars en beveiligingsanalisten en zorgt ervoor dat middelen efficiënt worden ingezet.

- Vermindering van valse meldingen: Een van de grootste uitdagingen in cybersecurity is het aantal valse meldingen. AI-algoritmen kunnen contextuele informatie analyseren om het aantal onjuiste waarschuwingen te minimaliseren, wat resulteert in een meer gefocuste aanpak voor risicobeheer.

API-beveiliging: Een Groeiend Aandachtsgebied

API’s vormen een onmisbare schakel in de moderne applicatiearchitectuur, maar brengen ook unieke beveiligingsrisico’s met zich mee. De toegenomen afhankelijkheid van API’s maakt ze een aantrekkelijk doelwit voor cyberaanvallen, omdat ze toegang bieden tot gevoelige gegevens en functies binnen applicaties. Uit recent onderzoek blijkt dat bijna 60% van de beveiligingsprofessionals worstelt met het verkrijgen van volledig zicht op hun API-landschap.

Een effectief API-beveiligingsbeleid omvat:

- Inventarisatie en monitoring van API’s: Het is essentieel om een volledig en actueel overzicht te hebben van alle in gebruik zijnde API’s, inclusief interne en externe API’s. Door middel van geautomatiseerde tools kunnen organisaties de status en het gebruik van hun API’s continu monitoren.

- Authenticatie en toegangsbeheer: Zorg voor sterke authenticatiemechanismen en beperk de toegangsrechten tot API’s tot een minimum. OAuth 2.0 en API-gateways zijn effectieve methoden om de toegang tot API’s te beveiligen.

- Validatie van invoer en uitvoer: Voer rigoureuze validatie uit op alle invoer- en uitvoergegevens om te voorkomen dat aanvallers kwetsbaarheden zoals SQL-injectie en cross-site scripting (XSS) kunnen uitbuiten.

Continue Beveiligingstests door de SDLC

In een tijd waarin bedrijven streven naar snellere releasecycli, is het noodzakelijk om beveiligingstests vanaf het begin in het ontwikkelingsproces te integreren. Dit staat bekend als ‘shift-left’ beveiliging, waarbij beveiligingstests niet beperkt blijven tot de laatste fasen van ontwikkeling, maar vanaf de planningsfase worden geïmplementeerd. Voordelen van deze aanpak zijn onder meer:

- Vroege detectie van kwetsbaarheden: Door beveiligingstests zoals statische code-analyse (SAST) en dynamische applicatiebeveiligingstests (DAST) tijdens de ontwikkelingsfase uit te voeren, kunnen kwetsbaarheden worden geïdentificeerd en verholpen voordat ze in productie worden genomen.

- Integratie van geautomatiseerde testen: Tools zoals Jenkins en GitLab CI/CD integreren naadloos beveiligingstests in de build-pipelines. Dit zorgt ervoor dat elke codewijziging automatisch wordt gecontroleerd op beveiligingsproblemen zonder dat dit de ontwikkelingssnelheid beïnvloedt.

- Continous Penetration Testing (CPT): Een groeiend aantal organisaties maakt gebruik van continue penetratietesten door de hele SDLC om potentiële kwetsbaarheden in realtime te identificeren en aan te pakken.

Toename van DDoS-aanvallen en Botverkeer

DDoS-aanvallen en kwaadaardig botverkeer blijven een constante dreiging voor webapplicaties. Deze aanvallen zijn niet alleen gericht op het verstoren van de dienstverlening, maar kunnen ook worden gebruikt als dekmantel voor complexere aanvallen zoals gegevensdiefstal of systeemcompromittering.

Om effectief te reageren op deze bedreigingen, moeten organisaties overwegen:

- Gebruik van cloud-gebaseerde WAF’s (Web Application Firewalls): Deze firewalls bieden bescherming door het filteren en monitoren van HTTP-verzoeken die gericht zijn op de webapplicaties. Ze kunnen verdachte activiteiten detecteren en blokkeren voordat ze schade aanrichten.

- Botmanagementoplossingen: Met behulp van AI kunnen botbeheeroplossingen geavanceerde bots detecteren die zich voordoen als menselijke gebruikers. Dit helpt bij het verminderen van kwaadaardig verkeer en beschermt tegelijkertijd legitieme gebruikerservaringen.

- Redundante infrastructuur en traffic-shaping: Implementatie van een robuuste infrastructuur met traffic-shaping mechanismen kan helpen bij het minimaliseren van de impact van DDoS-aanvallen door het verkeer te verdelen en verdedigingsmechanismen te activeren wanneer verdachte activiteiten worden gedetecteerd.

Focus

Voor 2025 is het essentieel dat organisaties zich aanpassen aan het dynamische dreigingslandschap en proactieve beveiligingsstrategieën implementeren. Door gebruik te maken van AI en machine learning, een sterke focus te leggen op API-beveiliging, beveiligingstests te integreren in elke fase van de SDLC en zich voor te bereiden op geavanceerde DDoS-aanvallen, kunnen bedrijven hun webapplicaties beter beschermen tegen de steeds complexere dreigingen.

DevSecOps: Beveiliging in de Ontwikkelingspipeline

Web applicatie beveiliging blijft een belangrijk onderdeel van elke fase van het softwareontwikkelingsproces. DevSecOps, een samensmelting van ontwikkeling, beveiliging en operaties, streeft ernaar beveiliging te integreren in de hele software development lifecycle (SDLC). Deze aanpak zorgt ervoor dat beveiliging geen laatste stap is, maar een fundamenteel onderdeel van elke stap in het ontwikkelingsproces.

Wat is DevSecOps?

DevSecOps combineert de snelheid en samenwerking van DevOps met de noodzakelijke beveiligingsmaatregelen die nodig zijn om moderne applicaties te beschermen. Traditioneel werd beveiliging pas aan het eind van de ontwikkelingscyclus toegevoegd, wat vaak leidde tot vertragingen en het over het hoofd zien van kritieke kwetsbaarheden. DevSecOps verschuift deze focus naar links, wat betekent dat beveiliging vanaf het begin van het ontwikkelingsproces wordt meegenomen.

Belangrijke Elementen van DevSecOps

- Integratie van Beveiliging in CI/CD: Continuous Integration en Continuous Deployment (CI/CD) vormen de kern van DevSecOps. Beveiligingstesten worden geautomatiseerd en geïntegreerd in elke fase van de code release. Dit betekent dat elke wijziging in de code automatisch wordt getest op beveiligingslekken voordat deze in productie gaat.

- Automatisering van Beveiligingstesten: Automatisering speelt een cruciale rol in DevSecOps. Tools zoals statische applicatiebeveiligingstests (SAST) en dynamische applicatiebeveiligingstests (DAST) worden gebruikt om continu de veiligheid van de code te controleren. Door deze tests te automatiseren, kunnen teams sneller kwetsbaarheden opsporen en verhelpen zonder de ontwikkelingssnelheid te verminderen.

- Samenwerking en Communicatie: Een succesvolle implementatie van DevSecOps vereist samenwerking tussen ontwikkelaars, beveiligingsexperts en operationele teams. Het bevordert een cultuur van gedeelde verantwoordelijkheid, waarbij alle teamleden zich bewust zijn van hun rol in het beschermen van de applicatie. Deze samenwerking helpt niet alleen om problemen sneller te identificeren, maar verbetert ook de algehele efficiëntie van het team.

- Shift Left Security: Shift left verwijst naar het verplaatsen van beveiligingsactiviteiten naar een eerder stadium in de SDLC. Dit helpt organisaties om beveiligingsproblemen vroegtijdig op te sporen en aan te pakken, wat de kosten en inspanningen voor het oplossen van deze problemen aanzienlijk vermindert.

Voordelen van DevSecOps

- Snellere Ontwikkeling zonder Compromis op Beveiliging: Door beveiliging te integreren in de ontwikkelingspipeline, kunnen teams sneller ontwikkelen zonder dat dit ten koste gaat van de veiligheid. Beveiligingsproblemen worden vroegtijdig aangepakt, wat tijd en middelen bespaart.

- Vermindering van Risico’s: DevSecOps vermindert het risico op hacking door beveiligingskwetsbaarheden vroeg in het ontwikkelingsproces te identificeren en aan te pakken. Dit minimaliseert de kans dat kwetsbaarheden in productie terechtkomen, waar ze potentieel misbruikt kunnen worden.

- Betere Compliance en Auditing: Met beveiliging ingebouwd in de ontwikkelingscyclus is het gemakkelijker om te voldoen aan regelgeving en audits. Geautomatiseerde tests en logging bieden inzicht in elke stap van het proces, wat helpt bij het aantonen van naleving.

Implementatie van DevSecOps in uw Organisatie

Het succesvol implementeren van DevSecOps vereist een combinatie van cultuurverandering, procesaanpassingen en de juiste tooling. Organisaties moeten investeren in training en bewustwording, zodat teams begrijpen waarom beveiliging belangrijk is en hoe ze deze in hun dagelijkse werk kunnen integreren. Daarnaast moeten ze tools inzetten die naadloos integreren in de bestaande ontwikkel- en operationele processen.

Met de toenemende complexiteit van moderne applicaties en de groeiende dreigingen in cyberspace, is het integreren van DevSecOps niet langer een optie, maar een noodzaak. Organisaties die beveiliging in elke fase van hun ontwikkelingsproces opnemen, zullen beter uitgerust zijn om hun applicaties te beschermen tegen moderne dreigingen.

Best Practices voor een sterke Webapplicatiebeveiliging

Webapplicaties zijn een aantrekkelijk doelwit voor cybercriminelen, en het is daarom essentieel om sterke beveiligingsmaatregelen te implementeren. In dit artikel bespreken we enkele belangrijke best practices die organisaties kunnen helpen bij het beschermen van hun webapplicaties tegen diverse dreigingen.

Implementeer Veilige Codeerpraktijken

Het schrijven van veilige code vormt de basis voor elke robuuste webapplicatie. Slecht geschreven code kan leiden tot kwetsbaarheden die aanvallers kunnen misbruiken. Hier zijn enkele belangrijke principes om veilige codeerpraktijken te implementeren:

- Valideer Alle Gebruikersinvoer: Zorg ervoor dat alle gebruikersinvoer grondig wordt gecontroleerd en gefilterd. Dit voorkomt dat schadelijke gegevens het systeem binnendringen. Invoer die niet wordt gevalideerd, kan leiden tot kwetsbaarheden zoals SQL-injecties en Cross-Site Scripting (XSS).

- Gebruik Parameterized Queries: SQL-injecties zijn een van de meest voorkomende aanvallen op webapplicaties. Door gebruik te maken van parameterized queries, ook wel prepared statements genoemd, kunnen deze aanvallen effectief worden voorkomen. Dit zorgt ervoor dat gebruikersinvoer nooit direct wordt opgenomen in SQL-queries, waardoor de kans op hacking drastisch wordt verminderd.

- Encodeer Output: Voorkom XSS-aanvallen door gebruikersinvoer te encoderen voordat deze op de webpagina wordt weergegeven. Hierdoor worden schadelijke scripts geneutraliseerd voordat ze kunnen worden uitgevoerd.

Versterk Authenticatie- en Autorisatiemechanismen

Sterke authenticatie- en autorisatiemechanismen zijn cruciaal om ongeoorloofde toegang tot gevoelige gegevens te voorkomen. Hier zijn enkele stappen die u kunt nemen:

- Gebruik Multi-Factor Authenticatie (MFA): MFA voegt een extra beveiligingslaag toe door gebruikers te verplichten om naast hun wachtwoord nog een andere vorm van verificatie te gebruiken, zoals een code die naar hun telefoon wordt gestuurd. Dit maakt het aanzienlijk moeilijker voor aanvallers om toegang te krijgen, zelfs als ze het wachtwoord van een gebruiker kennen.

- Beheer Sessies Veilig: Sessiebeheer is een essentieel onderdeel van webapplicatiebeveiliging. Zorg ervoor dat sessies automatisch verlopen na een bepaalde periode van inactiviteit en dat ze veilig worden beëindigd wanneer gebruikers uitloggen. Gebruik ook veilige cookies en beperk toegang tot sessie-ID’s door deze te versleutelen.

- Beperk Toegang op Basis van Rollen: Implementeer een rolgebaseerd toegangscontrolesysteem om ervoor te zorgen dat gebruikers alleen toegang hebben tot de gegevens en functies die voor hen relevant zijn. Dit minimaliseert het risico op interne datalekken.

Voer Regelmatig Beveiligingstests Uit

Regelmatige beveiligingstests zijn noodzakelijk om kwetsbaarheden vroegtijdig te identificeren en aan te pakken voordat ze kunnen worden misbruikt. Dit omvat zowel statische als dynamische beveiligingstests:

- Statische Applicatiebeveiligingstests (SAST): Deze tests analyseren de broncode van de applicatie zonder deze uit te voeren. Ze zijn nuttig om kwetsbaarheden in de code, zoals zwakke codering en onveilige afhankelijkheden, op te sporen. SAST-tools kunnen worden geïntegreerd in de ontwikkelingspipeline om continue bewaking te bieden.

- Dynamische Applicatiebeveiligingstests (DAST): DAST-tools scannen de applicatie tijdens runtime, wat betekent dat ze kwetsbaarheden kunnen detecteren die alleen zichtbaar zijn wanneer de applicatie actief is. Dit helpt bij het opsporen van zwakke punten zoals XSS en SQL-injecties die niet altijd zichtbaar zijn in de broncode.

- Penetratietesten: Simuleer echte aanvallen om te zien hoe goed uw applicatie bestand is tegen mogelijke aanvallen. Dit gaat verder dan geautomatiseerde scans en kan helpen om complexe kwetsbaarheden op te sporen die door andere tests zijn gemist.

Het combineren van deze beveiligingstests zorgt voor een uitgebreide dekking en minimaliseert het risico dat kwetsbaarheden onopgemerkt blijven.

Toekomst

Het implementeren van deze best practices is essentieel om webapplicaties te beschermen tegen de steeds evoluerende dreigingen. Een sterke focus op veilige codeerpraktijken, robuuste authenticatie- en autorisatiemechanismen, en regelmatige beveiligingstests zal helpen om de beveiligingspositie van uw organisatie aanzienlijk te verbeteren.

CrowdStrike’s 2024 State of Application Security Report geeft een overzicht van de uitdagingen en trends in applicatiebeveiliging, zoals de toename van applicatiewijzigingen en het belang van zichtbaarheid in de beveiliging. Deze bron is te vinden op CrowdStrike.

De Cloud Security Alliance bespreekt de staat van applicatiebeveiliging in 2024, met nadruk op het beveiligen van cloud-native applicaties en API’s. Meer informatie is te vinden op hun website Cloud Security Alliance.

Cloudflare’s 2024 Application Security Trends Report belicht belangrijke trends zoals de groei van DDoS-aanvallen en het toenemende risico van shadow APIs. Lees meer op Cloudflare.

Het Fortinet 2024 Application Security Report behandelt de complexiteit van applicatie- en API-beveiliging en hoe organisaties zich hiertegen kunnen verdedigen. Meer details zijn beschikbaar op Fortinet.